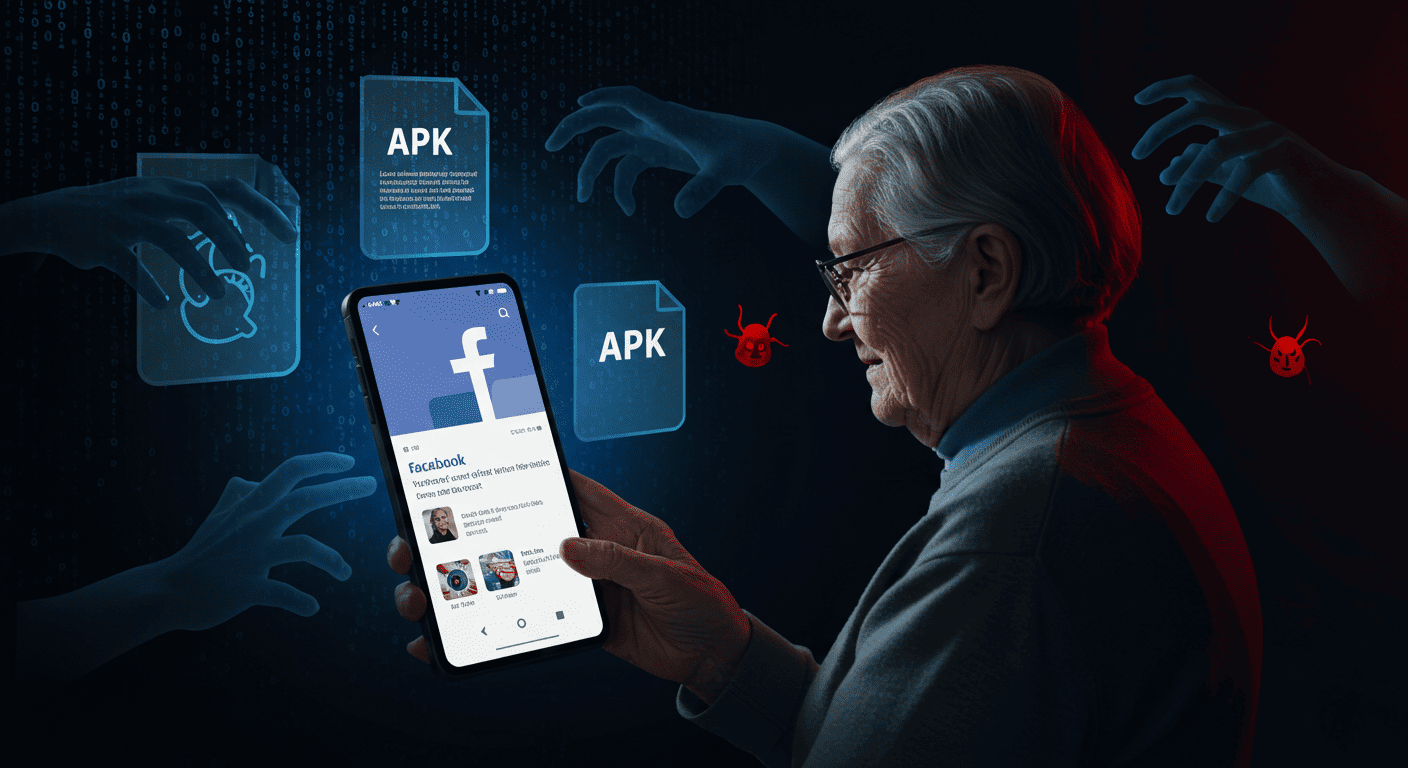

オランダのモバイルセキュリティ企業ThreatFabricは、2025年8月にAndroidバンキング型トロイの木馬Datzbroを発見した。オーストラリアのユーザーがFacebook上でアクティブシニア旅行を宣伝する詐欺グループを報告したことがきっかけとなった。

このマルウェアは高齢者を標的とし、シンガポール、マレーシア、カナダ、南アフリカ、英国でも展開されている。攻撃者はAI生成コンテンツを使用したFacebookグループで高齢者向けイベントを宣伝し、参加意欲を示した標的にFacebook MessengerまたはWhatsAppで接触、偽サイトからAPKファイルをダウンロードさせる。

Datzbroは音声録音、写真撮影、リモートコントロール、オーバーレイ攻撃、キーロギング機能を持ち、Androidのアクセシビリティサービスを悪用する。AlipayやWeChatのパスワード、デバイスのロック画面PINを盗み、銀行や暗号資産ウォレット関連の認証情報をスキャンする。

中国語のデバッグ文字列が含まれることから中国語圏の脅威グループによるものと推定され、C2アプリのコンパイル版が流出している。

From: ![]() New Android Trojan “Datzbro” Tricking Elderly with AI-Generated Facebook Travel Events

New Android Trojan “Datzbro” Tricking Elderly with AI-Generated Facebook Travel Events

【編集部解説】

今回のDatzbroマルウェアが示すのは、サイバー犯罪における「標的の精緻化」と「AI技術の悪用」という2つの重要なトレンドです。従来のマルウェアキャンペーンが不特定多数を狙う傾向にあったのに対し、このケースでは高齢者というデジタルリテラシーが比較的低い層に絞り込み、彼らの心理的欲求――つまり社会的つながりや旅行への関心――を巧みに利用しています。

特筆すべきは「スキーマティックリモートコントロールモード」という技術です。画面上の全要素の位置と内容を攻撃者側に送信し、遠隔地でレイアウトを完全再現できる仕組みは、従来の単純なリモート操作を超えた精密さを実現しています。これにより攻撃者は、被害者のデバイスを実質的に「遠隔操縦」できるわけです。

もう一つ見逃せないのが、AI生成コンテンツの悪用という点でしょう。Facebookグループで共有される投稿やイベント情報がAIによって生成されているという事実は、生成AIの普及が詐欺の「量産化」を可能にしていることを意味します。かつては詐欺師が一つひとつ手作業で作成していたコンテンツが、今やAIによって大量生産される時代になりました。

中国語のC2デスクトップアプリが使用されているという技術的特徴も興味深い点です。多くのマルウェアがウェブベースの管理パネルを採用する中、デスクトップアプリという選択は、攻撃者がより高度な操作性や機能性を求めていることを示唆しています。ただし、そのコンパイル版が流出しているという事実は、今後このマルウェアが広範囲に拡散されるリスクを高めています。

Android 13以降のセキュリティ制限を回避するためにZombinderというAPKバインディングサービスが使われている点は、OSレベルのセキュリティ強化に対する攻撃者側の対抗策が常に進化していることの証左です。Googleがセキュリティを強化すれば、攻撃者もそれを回避する新たな手法を開発する――このいたちごっこは今後も続くでしょう。

このケースが私たちに突きつけるのは、「信頼」をベースにしたソーシャルメディアの脆弱性という根本的な問題です。Facebookのようなプラットフォームでは、グループやコミュニティという形式が信頼感を醸成しやすく、それが詐欺師にとって格好の隠れ蓑となっています。特に高齢者層は、オンラインでのコミュニティ形成に積極的な一方で、セキュリティリスクの判別能力が相対的に低い傾向にあります。

記事後半で触れられているPhantomCallキャンペーンとの関連性も重要です。CallScreeningService APIを悪用して着信を選択的にブロックする手法は、被害者を外部との連絡から「隔離」し、詐欺行為の発覚を遅らせる狙いがあります。家族や銀行からの確認電話をブロックできれば、攻撃者は時間を稼いで不正取引を完了させられるわけです。

【用語解説】

トロイの木馬(Trojan)

正規のソフトウェアを装いながら、内部に悪意のあるプログラムを隠し持つマルウェアの一種である。ギリシャ神話の木馬に由来し、ユーザーが自ら実行することで感染する特徴を持つ。

バンキング型トロイの木馬

銀行やモバイル決済アプリの認証情報を盗むことを目的としたトロイの木馬である。オーバーレイ攻撃やキーロギングにより、ログイン情報やパスワードを窃取する。

デバイス乗っ取り(DTO:Device Takeover)

攻撃者がユーザーのデバイスを遠隔操作し、完全に制御下に置く攻撃手法である。金融取引の不正実行や個人情報の窃取に利用される。

APKファイル

Android Package Kitの略称で、Androidアプリのインストールパッケージファイルである。Google Play以外からのインストールも可能だが、マルウェア配布に悪用されるリスクがある。

アクセシビリティサービス

視覚障害者などをサポートするためのAndroid機能だが、マルウェアはこれを悪用して画面操作や情報取得を行う。Android 13以降はセキュリティが強化されている。

オーバーレイ攻撃

正規のアプリ画面の上に偽の入力画面を重ねて表示し、ユーザーが入力した認証情報を盗む攻撃手法である。被害者は偽画面と気づかずに情報を入力してしまう。

キーロギング(Keylogging)

ユーザーのキーボード入力内容を記録する技術である。パスワードやPIN、クレジットカード番号などの機密情報を盗むために使用される。

C2(Command and Control)サーバー

マルウェアに命令を送信し、盗んだ情報を受信するための指令サーバーである。攻撃者はC2サーバーを通じて感染デバイスを遠隔管理する。

ドロッパー(Dropper)

他のマルウェアを配布・インストールすることを目的とした悪意のあるプログラムである。セキュリティ対策を回避するために多段階の感染プロセスを実行する。

Zombinder

APKファイルを結合するサービスで、正規アプリにマルウェアを埋め込むために使用される。Android 13以降のセキュリティ制限を回避する目的で利用されている。

TestFlight

Appleが提供するiOSアプリのベータテスト配信プラットフォームである。攻撃者はこれを悪用してApp Store審査を回避し、マルウェアを配布しようとする。

CallScreeningService API

Androidで着信電話を識別・フィルタリングするためのAPIである。PhantomCallキャンペーンでは、これが悪用され被害者を外部から隔離するために使用されている。

USSDコード

携帯電話のサービスコードで、通話転送や残高照会などに使用される。マルウェアはこれを悪用して不正な操作を実行する。

Malware-as-a-Service(MaaS)

マルウェアを商品として提供するビジネスモデルである。技術的知識のない犯罪者でも、サービスを購入することでサイバー攻撃を実行できる。

LARVA-398

金銭的動機を持つ脅威アクターグループで、AntiDotマルウェアの開発・配布に関与しているとされる。地下フォーラムでMaaSモデルを展開している。

【参考リンク】

ThreatFabric(外部)

オランダのモバイルセキュリティ企業。モバイルバンキングを狙う脅威の調査・分析を専門とし、Datzbroマルウェアを発見した。

IBM X-Force(外部)

IBMのセキュリティ研究チーム。サイバー脅威の調査・分析を行い、PhantomCallキャンペーンに関する詳細なレポートを発表している。

PRODAFT(外部)

サイバー脅威インテリジェンス企業。マルウェアキャンペーンや脅威アクターの追跡・分析を専門とし、AntiDotマルウェアとLARVA-398に関する調査を公開。

The Hacker News(外部)

サイバーセキュリティに特化したニュースメディア。最新の脅威情報や脆弱性、攻撃手法に関する記事を配信している。

Alipay(支付宝)(外部)

中国のアント・グループが運営するモバイル決済サービス。Datzbroマルウェアの標的となっており、パスワード窃取の対象とされている。

WeChat(微信)(外部)

中国のテンセントが提供するメッセージングアプリ兼決済サービス。Datzbroはこのアプリのパスワードも窃取対象としている。

【参考記事】

Datzbro: RAT Hiding Behind Senior Travel Scams(外部)

ThreatFabricによる技術分析レポート。高齢者を標的としたFacebookグループを使った詐欺キャンペーンの手口とマルウェアの機能を詳述。

PhantomCall unmasked: An Antidot variant disguised as Chrome apps(外部)

IBM X-ForceによるPhantomCallキャンペーンの分析。偽Google ChromeアプリとしてAntiDotマルウェアを配布する手法を解説。

【編集部後記】

ご両親やご家族のスマートフォン、セキュリティ対策は十分でしょうか。今回のDatzbroのような事案は、技術に詳しくない方ほど被害に遭いやすい構造になっています。特にFacebookのようなSNSでコミュニティに参加している高齢のご家族がいらっしゃる場合、「怪しいアプリをインストールしないよう」と伝えるだけでなく、具体的に「どんな誘い方をされるのか」を一緒に確認してみてはいかがでしょうか。

デジタルの世界では、私たち一人ひとりが家族のセーフティネットになれる時代です。みなさんは離れて暮らすご家族とどんなセキュリティ対策を共有されていますか。