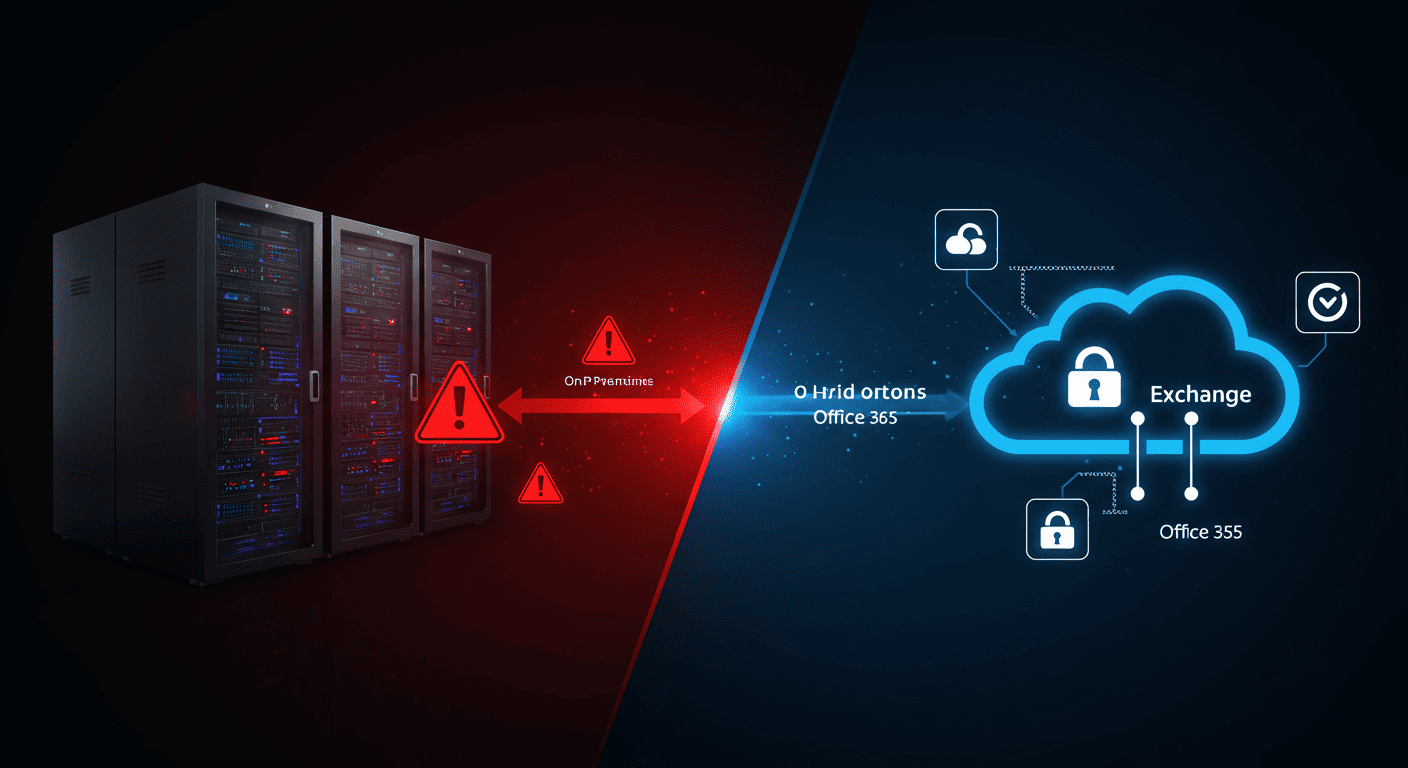

MicrosoftとCISAは2025年8月7日(現地時間水曜日深夜)、Exchange Serverハイブリッド環境の脆弱性CVE-2025-53786について高度セキュリティ警告を発出した。

この脆弱性により、オンプレミスのExchangeサーバーへの管理者権限を得た攻撃者が、クラウド環境に特権昇格可能となる。CISAは8月8日(木曜日)、連邦政府機関に対し8月11日までの修正を義務づける緊急対応指令を発出した。

この脆弱性は、Outsider SecurityのDirk-jan Mollemaが報告したもので、ハイブリッドExchange環境でオンプレミスサーバーとExchange Onlineが共有サービスプリンシパルを使用する認証方式に起因する。Microsoftは4月にセキュリティ向上のため設定変更を実施したが、その後の調査で新たなセキュリティ問題を特定した。

対策として4月ホットフィックスの適用、専用ハイブリッドアプリの配備、サービスプリンシパルのkeyCredentialsリセットが必要である。Exchange Serverは過去にロシアや中国のスパイ組織による侵入を受けており、2023年の中国Storm-0558による攻撃では約6万通の米国務省メールが窃取された。

From:![]() Microsoft, CISA warn yet another Exchange server bug can lead to ‘total domain compromise’

Microsoft, CISA warn yet another Exchange server bug can lead to ‘total domain compromise’

【編集部解説】

今回のCVE-2025-53786は、一見すると従来のExchange Server脆弱性と類似していますが、ハイブリッドクラウド時代の新たな攻撃手法として注目すべき重要な転換点を示しています。

この脆弱性が特に深刻な理由は、攻撃者がオンプレミス環境の管理者権限を取得した後、従来の検知手法では発見困難な形でクラウド環境に侵入できることです。Exchange ServerとExchange Onlineが同一のサービスプリンシパルを共有するハイブリッド構成において、オンプレミス側からの操作がクラウド側の監査ログに適切に記録されない場合があり、この「可視性の隙間」が攻撃者にとって非常に有利な環境を作り出しています。

技術的な背景を整理すると、この問題は4月に実施されたMicrosoftのセキュリティ向上策に起因します。Microsoftは「セキュア・フューチャー・イニシアティブ(Secure Future Initiative)」の一環として、Exchange ServerとExchange Online間の認証方式を改善しようと試みましたが、その過程で新たなセキュリティリスクが発見されました。これは、セキュリティ向上を目指した取り組みが逆に脆弱性を生み出すという、現代のクラウド移行期特有の複雑性を物語っています。

このニュースが企業に与える影響範囲は極めて広範囲です。特に日本企業の多くが採用するExchangeハイブリッド環境では、一度オンプレミス側が侵害されると、Microsoft 365全体のメールやSharePointへの不正アクセスが可能になります。これは単なるメールサーバーの問題を超えて、組織のデジタル基盤全体の信頼性に関わる問題となっています。

注目すべき点は、この脆弱性を発見したOutsider SecurityのDirk-jan Mollema氏が、攻撃には既に管理者権限が必要という前提条件を強調していることです。つまり、これは初期侵入のための脆弱性ではなく、侵入後の水平展開(ラテラルムーブメント)を効率化する攻撃手法なのです。

企業が直面するリスクとして、従来のクラウドセキュリティ監視では検知が困難な「ステルス型特権昇格」が可能になることが挙げられます。これにより、攻撃者は長期間にわたって組織内部に潜伏し、機密データの窃取や追加的な攻撃基盤の構築を行う可能性があります。

対応の緊急性については、CISAが異例の短期間での緊急指令を発出した背景に、この攻撃手法の実用性の高さがあります。4月のホットフィックス適用だけでは不十分で、専用ハイブリッドアプリの展開とサービスプリンシパルの認証情報リセットという、複数ステップの対応が必要です。これは、単純なパッチ適用を超えた、システム設計レベルでの変更を要求するものです。

長期的な視点では、この事案はクラウドとオンプレミスの境界が曖昧になった現代において、従来のセキュリティ境界モデルの限界を露呈しています。今後は、Zero Trustアーキテクチャやより細分化された権限管理モデルへの移行が加速すると予想されます。

【用語解説】

CVE-2025-53786

Common Vulnerabilities and Exposures(共通脆弱性識別子)の脆弱性番号である。Microsoftが2025年8月に公表したExchange Serverハイブリッド環境における特権昇格脆弱性を指す。

ハイブリッドExchange環境

オンプレミスのExchange ServerとクラウドベースのExchange Onlineを統合した構成である。組織は既存のオンプレミス環境を維持しながら、Microsoft 365のクラウド機能を活用できる。

特権昇格(Privilege Escalation)

攻撃者が既に取得した権限よりもさらに高い権限を不正に取得する攻撃手法である。今回の脆弱性では、オンプレミスの管理者権限からクラウド環境の権限に昇格する。

サービスプリンシパル

Azure Active Directory(Microsoft Entra ID)において、アプリケーションやサービスがリソースにアクセスする際の認証に使用される識別子である。ハイブリッド環境では複数のサービス間で共有されることがある。

keyCredentials

サービスプリンシパルの認証に使用される暗号化キー情報である。この脆弱性の修正では、このキー情報のリセットが必要となる。

緊急対応指令(Emergency Directive)

CISAが連邦政府機関に対して、重大なセキュリティ脅威に迅速に対処するために発出する強制的な指示である。通常は短期間での対応を義務づける。

Storm-0558

中国政府に関連するとされる高度持続的脅威(APT)グループである。2023年にExchange Onlineの脆弱性を悪用して約6万通の米国務省メールを窃取した。

【参考リンク】

Microsoft Security Response Center(外部)

CVE-2025-53786の詳細情報と対策ガイダンスを提供

CISA(米国サイバーセキュリティ・インフラセキュリティ庁)(外部)

緊急対応指令の発出や脅威情報の共有を行う米国政府機関

Outsider Security(外部)

脆弱性を発見したDirk-jan Mollema氏のセキュリティ研究会社

Microsoft Learn – Exchange ハイブリッド展開(外部)

Exchangeハイブリッド環境の公式技術文書を日本語で提供

Microsoft Exchange Server Tech Community(外部)

Exchange Serverの最新アップデート情報と技術ガイダンス

【参考記事】

Microsoft Releases Guidance on High-Severity Vulnerability (CVE-2025-53786)(外部)

CISAが発出したCVE-2025-53786に関する高重要度警告の公式記事

ED 25-02: Mitigate Microsoft Exchange Vulnerability(外部)

連邦政府機関向け緊急対応指令ED 25-02の全文と対応手順

CISA Issues Urgent Microsoft CVE-2025-53786 Security Warning(外部)

Forbes誌によるCVE-2025-53786の解説記事

Released: April 2025 Exchange Server Hotfix Updates(外部)

今回の脆弱性の根本原因となった4月のホットフィックスに関する技術記事

CVE-2025-53786 Detail – NVD(外部)

米国国立標準技術研究所による脆弱性データベースの正式記録

【編集部後記】

皆さんの組織でExchangeハイブリッド環境を利用されている方はいらっしゃいますか?

今回の脆弱性は、クラウド移行期特有の「見えない境界線」が生み出すリスクを浮き彫りにしました。オンプレミスとクラウドの接続点で何が起きているか、普段意識されることは少ないかもしれません。

この機会に、皆さんの組織のハイブリッド環境について、IT部門と対話してみませんか?

セキュリティの可視化がどこまで進んでいるのか、ぜひ教えてください。

サイバーセキュリティニュースをinnovaTopiaでもっと読む