Microsoftは、自社の企業メールシステムが国家主導の攻撃を受けたことを受けて、組織が同様の攻撃から保護するための新しいガイダンスを発表しました。このガイダンスは、脅威アクターがOAuthアプリを悪用して活動を隠し、アプリケーションへのアクセスを維持する方法に焦点を当てています。攻撃者はMicrosoftの企業メールアカウントに侵入し、メールと文書の添付ファイルを抽出しました。

Midnight Blizzard(またはCozy Bear)と呼ばれる脅威グループがMicrosoftに対する攻撃を行い、ロシアの外国情報部(SVR)と関連する脅威グループによるものであることが明らかになりました。この攻撃では、Microsoftの幹部を含む複数の従業員のメールアカウントが侵害され、数週間にわたってメールと文書の添付ファイルが抽出されました。これはSVR/Midnight Blizzardによる広範な情報収集活動の一環と考えられています。

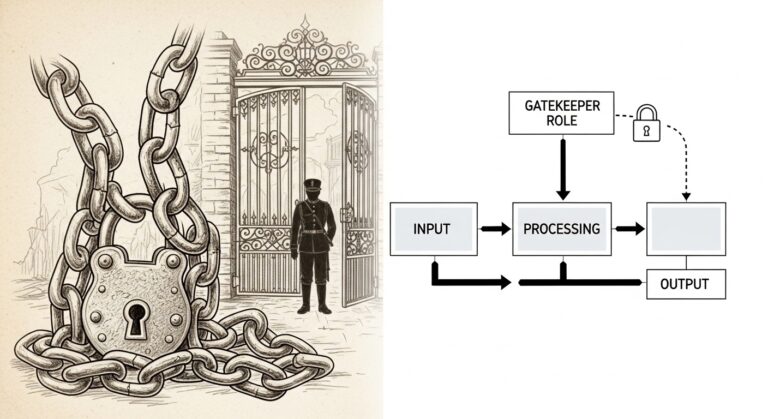

攻撃者はOAuthアプリを悪用してMicrosoftのOffice 365 Exchangeメールボックスへのフルアクセスを取得しました。OAuthの誤用により、侵害されたアカウントへのアクセスを失ってもアプリケーションへのアクセスを維持することが可能になります。Microsoftはこの問題に対処するためのガイダンスを提供しており、OAuthアプリの悪用はMidnight Blizzard攻撃において重要な役割を果たしました。

Microsoftは組織がOAuthアプリの誤用に関連するリスクを軽減するための対策を提案しています。組織は、すべてのアイデンティティに関連する特権レベルを監査し、Exchange OnlineでApplicationImpersonation特権を持つアイデンティティも監査する必要があります。また、異常検出ポリシーを使用して悪意のあるOAuthアプリケーションを特定し、未管理のサービスから接続するユーザーに対して条件付きアクセスアプリケーションコントロールを使用することも検討すべきです。ログデータの監視により、Midnight Blizzard攻撃などの悪意のある活動を検出することが可能です。

【ニュース解説】

Microsoft社が最近経験した「Midnight Blizzard」と呼ばれるサイバー攻撃は、国家支援を受けた脅威アクターによるもので、同社の企業メールシステムに侵入し、重要な情報を抽出するという深刻な事態でした。この攻撃に対応し、Microsoftは組織がOAuthアプリケーションを悪用されるリスクを軽減するための新たなガイダンスを提供しました。

OAuthとは、ユーザーが自分のアカウント情報を提供することなく、第三者のアプリケーションに特定のサービスへのアクセスを許可するためのプロトコルです。しかし、この便利な機能が悪用されると、攻撃者はユーザーの知らない間にデータにアクセスしたり、操作を行うことができます。Midnight Blizzard攻撃では、攻撃者がOAuthアプリケーションを作成し、Microsoftのメールシステムに不正アクセスして情報を抜き取る手段として使用しました。

このような攻撃から身を守るために、Microsoftは組織に対して、特権レベルの監査、ApplicationImpersonation特権の持つアイデンティティの監査、異常検出ポリシーの使用、条件付きアクセスアプリケーションコントロールの検討など、複数の対策を推奨しています。これらの対策は、不正なアクセスを防ぐだけでなく、もし侵害が発生した場合にも迅速に検出し、対応するために重要です。

この技術を適切に管理することで、企業は自社のデータを保護し、信頼性の高いサービスを提供し続けることができます。しかし、OAuthのような複雑な技術を使用する際には、セキュリティ対策を十分に施すことが不可欠です。攻撃者がこのような技術を悪用すると、企業の信頼性や顧客のプライバシーが脅かされる可能性があります。

また、このような攻撃は、サイバーセキュリティの規制や法律にも影響を与える可能性があります。企業は、サイバーセキュリティの基準を高め、攻撃に対する耐性を強化するために、より厳格な規制に対応する必要が出てくるかもしれません。長期的には、サイバーセキュリティの技術と戦略の進化により、より安全なデジタル環境が実現されることが期待されますが、そのためには継続的な教育と意識の向上が求められます。

from Microsoft Shares New Guidance in Wake of 'Midnight Blizzard' Cyberattack.