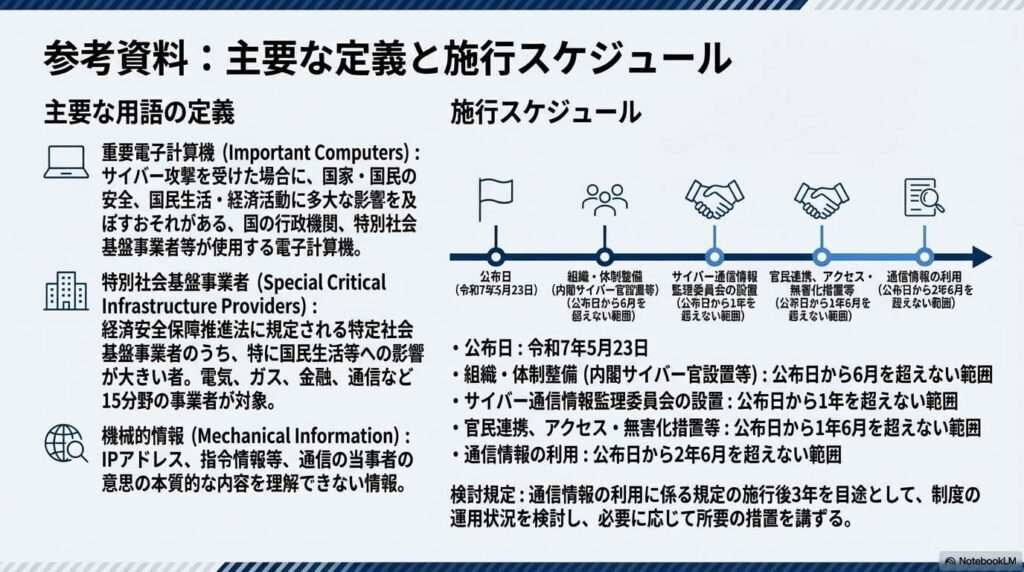

2025年12月23日、日本のサイバーセキュリティ政策が歴史的な転換点を迎えました。政府がサイバー対処能力強化法に基づく基本方針を閣議決定し、2026年中の施行に向けた準備が本格始動したのです。これにより、日本は従来の「守り」一辺倒だった防御体制から、脅威を先手で無力化する「能動的サイバー防御」へと大きく舵を切ります。

かつてサイバー攻撃は、一部の企業や組織を狙った技術的な問題と見なされていました。しかし今日、その脅威は私たちの社会全体を揺るがす重大な課題へと変貌しています。電力や交通網といった重要インフラを麻痺させ、国家の機密情報を盗み出し、国民生活を根底から脅かす――サイバー攻撃は、もはや「見えない戦争」とも言うべき様相を呈しています。実際、警察庁の観測によれば、サイバー攻撃関連通信の99%以上が海外から発信されており、攻撃通信量はこの10年で10倍以上に急増しています。

この深刻化する脅威に対し、日本が打ち出した答えが「サイバー対処能力強化法」です。この法律は、単にファイアウォールを強化するといった従来の対策を超え、攻撃インフラそのものを無力化する権限を政府に与えるという、画期的な内容を含んでいます。一方で、通信情報の取得といった強力な権限が、国民のプライバシーとどう両立するのかという課題も抱えています。

この記事では、いよいよ具体的な運用が見えてきた「能動的サイバー防御」とは一体何なのか、そしてそれが私たちの社会にどのような影響を与えるのかを、専門家でない読者にも分かりやすく、そして深く掘り下げて解説します。基本方針の閣議決定という最新の動きを受け、この法律の本質を改めて理解する絶好の機会です。

※サイバー対処能力強化法の基本方針が閣議決定、2026年施行へ。能動的防御で日本のセキュリティが変わる

なぜ今、新法が必要なのか?深刻化するサイバー攻撃の現状

「サイバー対処能力強化法」は、日本のサイバーセキュリティがこれまでになく切迫した状況にあるという現実認識から生まれました。近年、サイバー攻撃は単に数が増えているだけでなく、その質も大きく変化し、国家の安全保障を直接脅かすレベルにまで深刻化しています。

攻撃の巧妙化・深刻化(質の変化)

サイバー攻撃の目的は、かつての身代金要求やシステムの破壊といった目に見える形のものから、より狡猾で危険なものへとシフトしています。国家が背後にいるとみられる攻撃者は、電力、ガス、水道、交通といった国の重要インフラのシステムに静かに侵入し、有事に備えて潜伏します。また、政府や先端技術を扱う企業のネットワークから、国家の安全保障に関わる機微情報を執拗に狙い続けています。

実際に、近年発生した以下のような事例は、その脅威の深刻さを物語っています。

- 米コロニアルパイプライン業務停止(2021年): 米国最大級の石油パイプラインがランサムウェア攻撃を受け、操業を一時停止。東海岸の燃料供給に深刻な影響を及ぼしました。

- 名古屋港業務停止(2023年): 日本最大の貿易港である名古屋港のコンテナターミナルがサイバー攻撃を受け、2日以上にわたり業務が停止。物流に大きな混乱が生じました。

- JAXAへの侵害(2023〜24年): 宇宙航空研究開発機構(JAXA)が複数回にわたりサイバー攻撃を受け、機密情報が窃取された可能性が指摘されています。

- NISCのメール窃取(2023年): 日本のサイバーセキュリティ政策の司令塔である内閣サイバーセキュリティセンター(NISC)のメールシステムが侵害され、情報が外部に流出した事案も発生しています。

攻撃通信の増大(量の変化)

脅威は質的な変化だけでなく、量的な増大も顕著です。情報通信研究機構(NICT)の観測によれば、サイバー攻撃に関連する通信数は、2015年の632億パケットから、2024年には6862億パケットへと、10倍以上に急増しています。

さらに衝撃的なのは、これらの攻撃がどこから来ているかです。警察庁の資料によると、「令和6年中に観測されたサイバー攻撃関連の通信の99%以上が海外から発信」されているという事実が明らかになっています。

これらの脅威は、もはや個別の企業や組織がファイアウォールを設置するといった従来の受け身の対策だけでは、到底防ぎきれないレベルに達しています。国全体として、攻撃の予兆を早期に掴み、被害が発生する前に行動を起こす、新たな防衛パラダイムへの転換が不可欠となっていたのです。

サイバー対処能力強化法の全体像:能動的サイバー防御の導入

「サイバー対処能力強化法」は、この増大する脅威に対する日本の答えであり、「能動的サイバー防御」を法的に可能にするための枠組みです。この法律は、単に防御壁を厚くするのではなく、脅威の源流にまで踏み込んで対処する、全く新しいアプローチを導入します。

法律の目的は、その第一条で明確に定義されています。平易に言えば、「サイバー攻撃によって国家や国民の安全が害されたり、国民生活や経済活動に多大な影響が及んだりする事態を防ぐため、国が守るべき重要なコンピュータシステムのサイバーセキュリティを確保すること」です。

守るべき対象

この法律が「重要電子計算機」として守ろうとしている対象は、主に以下の3つのカテゴリーに分類されます。

- 国・地方公共団体など: 政府機関や自治体が保有する、特定秘密や防衛装備品に関する情報など、国の安全保障に直結する重要情報を扱うシステム。

- 特定社会基盤事業者(基幹インフラ): 電気、ガス、水道、金融、通信など、国民生活と経済活動に不可欠なサービスを提供する事業者のうち、特に重要と指定された企業のシステム。

- 重要情報を保有する事業者: 上記以外で、国の安全保障に関わる重要情報を保有する民間企業のシステム。

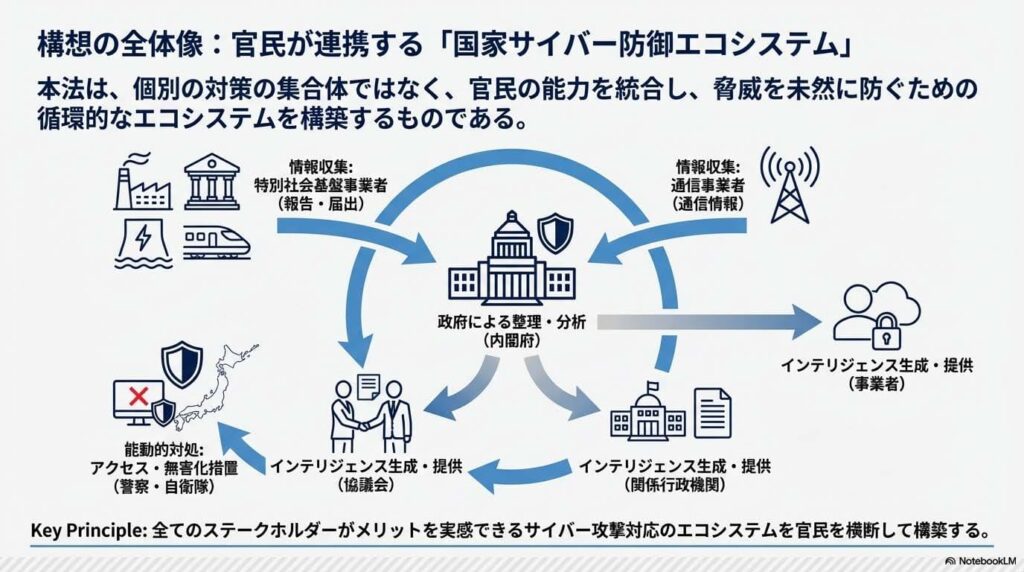

官民連携による新たなエコシステム

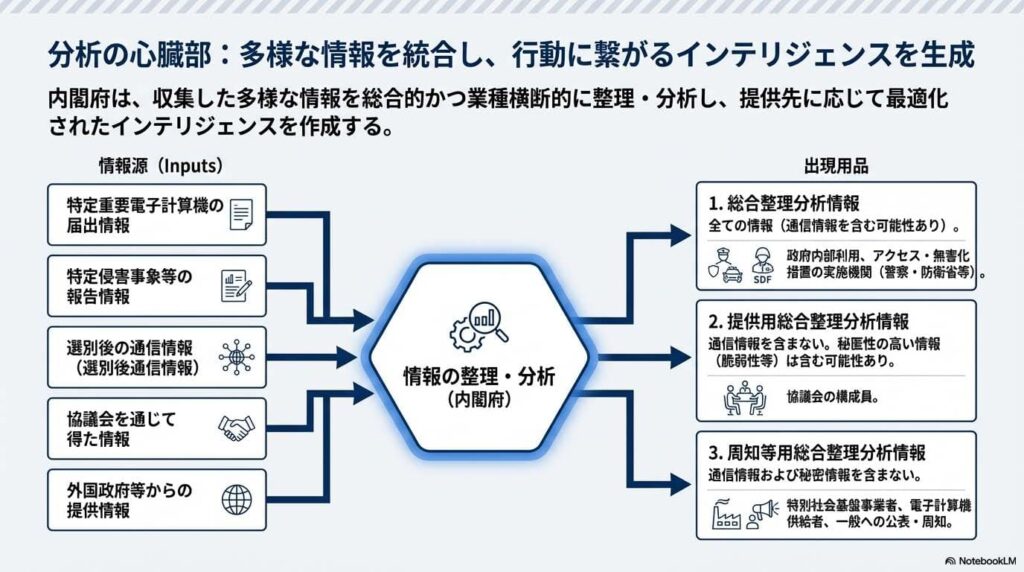

この法律が目指すのは、政府、通信事業者、そして守るべき対象である基幹インフラ事業者などが緊密に連携し、国全体でサイバー攻撃に対応する新しいエコシステムを構築することです。政府は、通信事業者から得られる情報を分析して攻撃の予兆を検知し、その情報を基幹インフラ事業者などと共有することで被害を未然に防ぎます。万が一、攻撃インフラが特定された場合には、それを無力化する措置も講じます。これは、これまで個別の事業者に閉じていた脅威情報を国の中核に集約し、攻撃の全体像を把握する「ハブ・アンド・スポーク」型の防御体制を構築する試みであり、サイバー攻撃対策における情報サイロ化という長年の課題を克服する狙いがあります。

この「能動的サイバー防御」という概念は、具体的にどのような活動から構成されるのでしょうか。その核心となるのが、次に解説する「三本の柱」です。

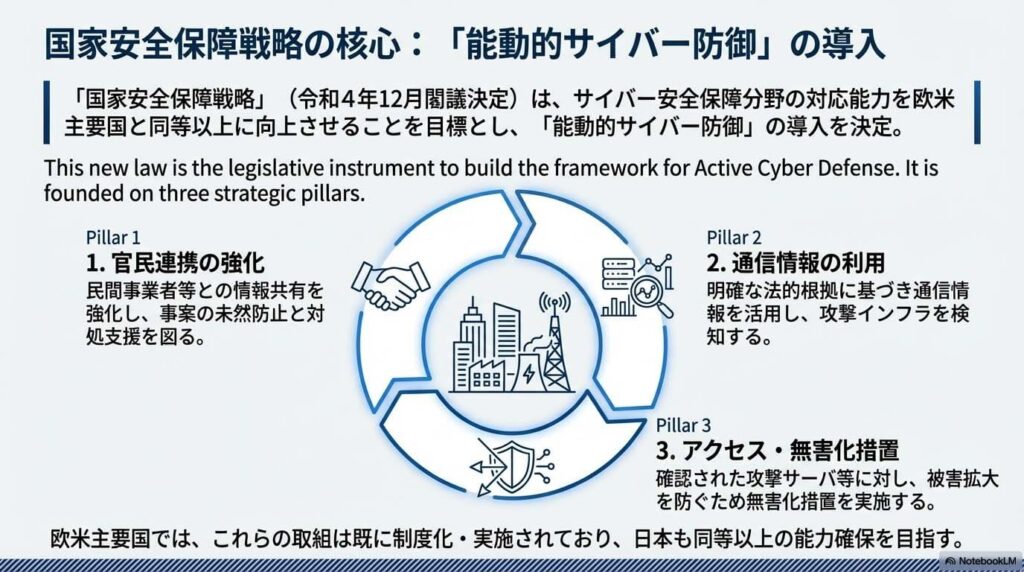

能動的サイバー防御を支える「三本の柱」

能動的サイバー防御は、主に二つの法律、通称「強化法」(サイバー対処能力強化法)と「整備法」(サイバー対処能力強化法整備法)によって実現されます。その核心となるのが、強化法が定める「官民連携の強化」と「通信情報の利用」、そして整備法が定める「アクセス・無害化措置」という三本の柱です。これらは相互に連携し、脅威の早期検知から無力化までを一気通貫で実現することを目指します。

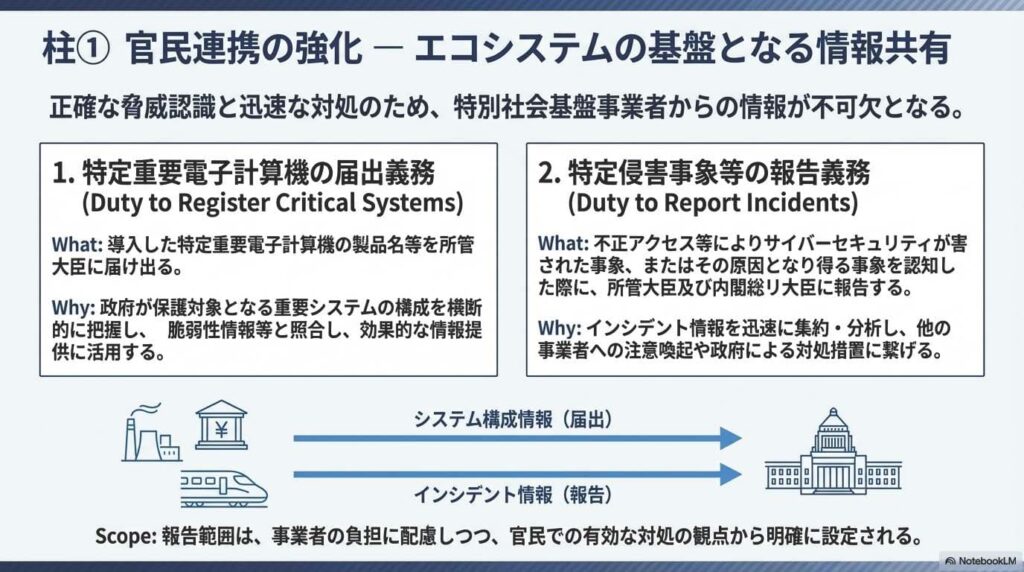

柱1:官民連携の強化

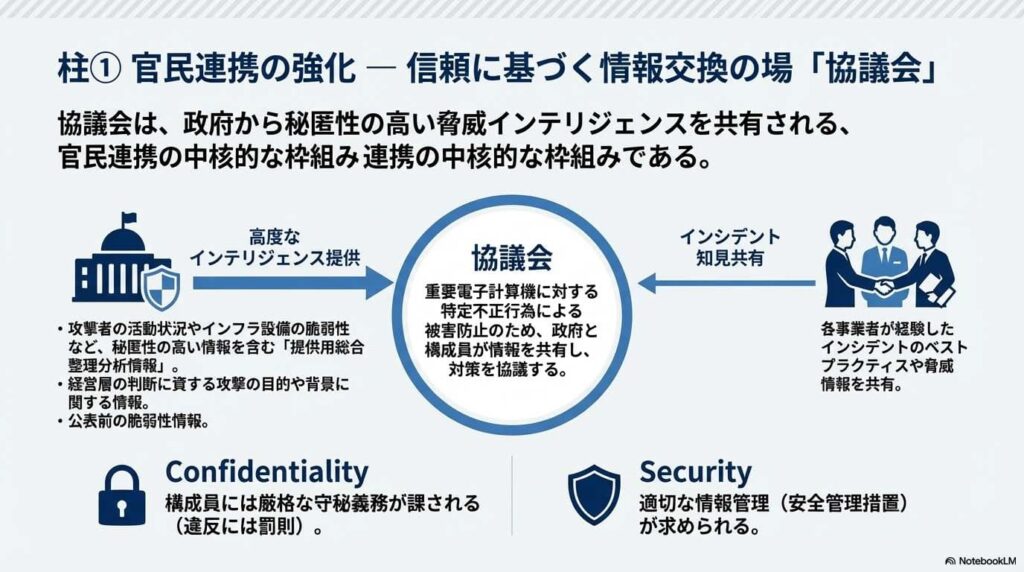

内容: 強化法の第二章および第九章に基づき、官民の情報共有体制が抜本的に強化されます。特に電力や金融などの「特別社会基盤事業者」は、サイバー攻撃のインシデント(特定侵害事象等)を国に報告することが義務化されます。さらに、政府と民間事業者の関係者で構成される「協議会」が設置され、攻撃の手口や脆弱性に関する情報が迅速に共有される仕組みが作られます。

意義: これまでの任意協力に依存した情報共有から、特定事業者に対する報告の「義務化」に踏み込んだ点が、本法の画期的な点です。これにより、国はサイバー空間における「観測能力」を飛躍的に高めることができます。個別の事業者では気づけない大規模攻撃の予兆や関連性を国が横断的に分析し、被害の未然防止や拡大阻止に繋げるのです。

柱2:通信情報の利用

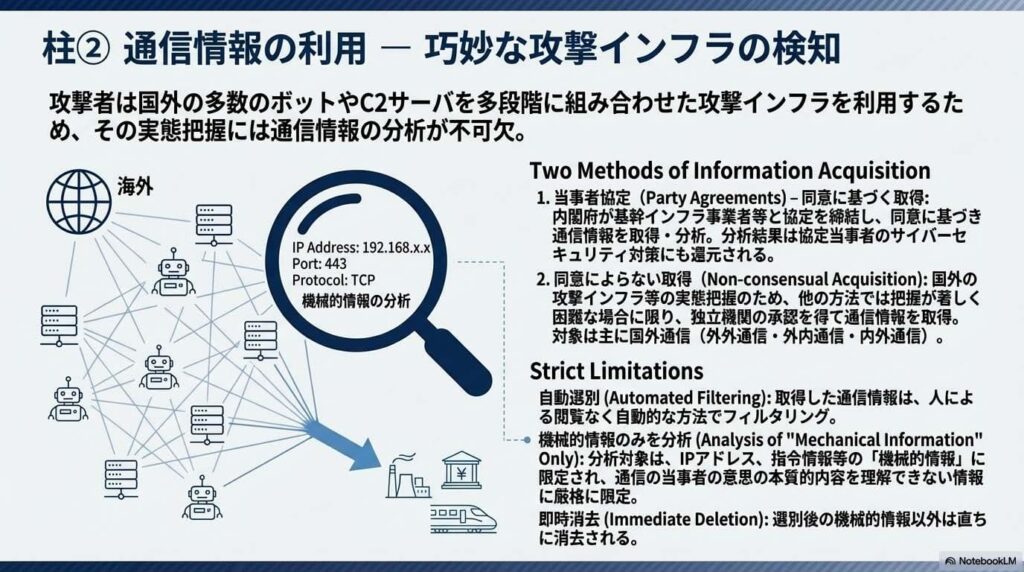

内容: 強化法の第三章および第四章に基づき、政府がサイバー攻撃に関連する通信情報を取得・分析できるようになります。今日のサイバー攻撃の多くは、攻撃者が直接手を下すのではなく、海外に設置したサーバーや、乗っ取った第三者のコンピュータ(「踏み台」)を経由して行われます。新法では、こうした海外との間の通信(外内通信、外外通信など)を分析の対象とすることで、攻撃の司令塔となるサーバー(C2サーバー)や攻撃インフラの特定を目指します。

重要性: これは、巧妙に身元を隠す攻撃者の正体に迫るために不可欠な措置です。ただし、通信情報の取得が無制限に行われるわけではありません。事業者の同意に基づく「当事者協定」や、攻撃の実態把握が著しく困難な場合に限定した措置など、法律には厳格な要件が定められており、濫用を防ぐための歯止めがかけられています。

柱3:アクセス・無害化措置

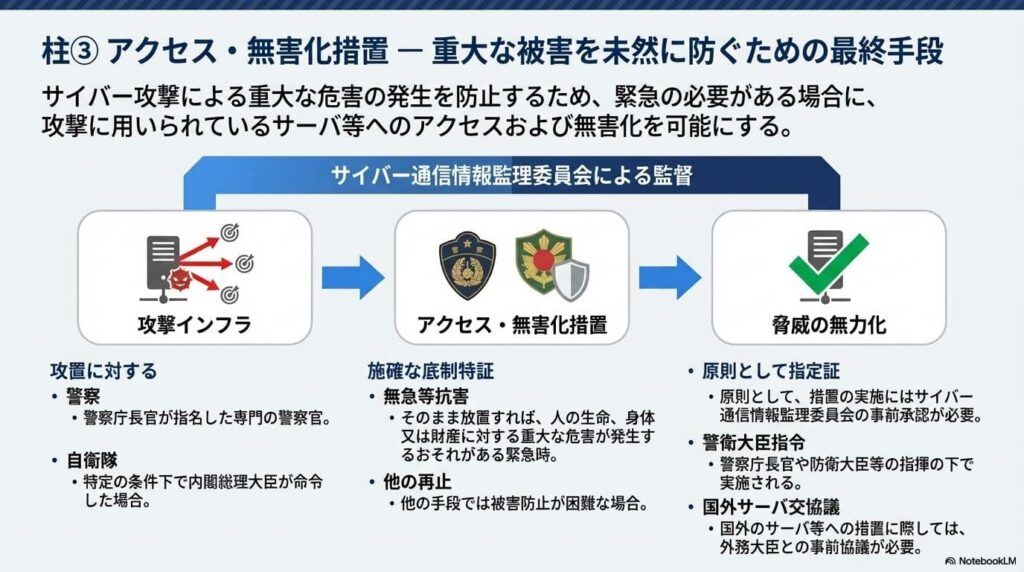

内容: 整備法に基づき、通信情報の分析によって、攻撃の「踏み台」として悪用されているサーバーなどが特定された場合、政府は必要に応じてそのサーバーにアクセスし、攻撃に使われている不正なプログラムを削除するなどして「無害化」する措置を講じることが可能になります。

意義: これは、自国の城壁を固めるだけの「篭城型防御」から、攻撃者の兵站、すなわち攻撃インフラそのものを破壊しにいく「積極的迎撃」への根本的なドクトリンシフトを意味します。被害の発生を待つのではなく、脅威の源流を叩くことで、将来の攻撃を未然に防ぐという、全く新しい思想の導入です。

これらの強力な権限には、当然ながら濫用のリスクや国民の権利への影響が懸念されます。そのため、法律には厳格な監督体制が不可欠な要素として組み込まれています。

国民の権利は守られるのか?独立した監督機関「サイバー通信情報監理委員会」

通信情報の利用といった強力な権限は、憲法で保障されている「通信の秘密」や国民のプライバシーと衝突する可能性があります。この法律が最も慎重に設計されたのが、この権限行使と国民の権利保護のバランスをどう取るかという点です。

まず、法律の第二条の二には、「通信の秘密の尊重」という基本原則が明記されています。そこでは、この法律の適用にあたっては「必要な最小限度において」「厳格にその権限を行使する」こと、そして「国民の権利と自由を不当に制限するようなことがあってはならない」と、明確に釘を刺しています。

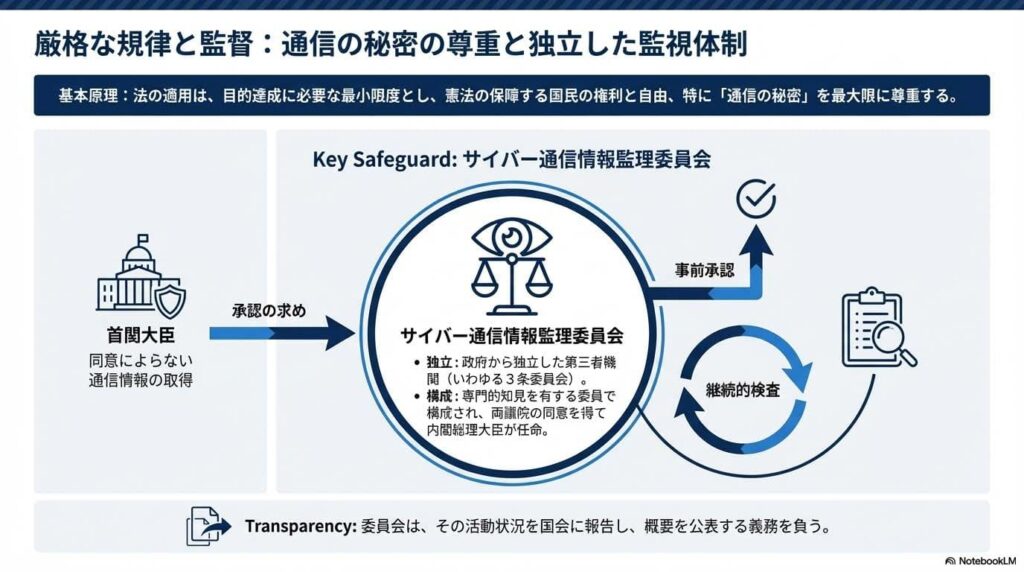

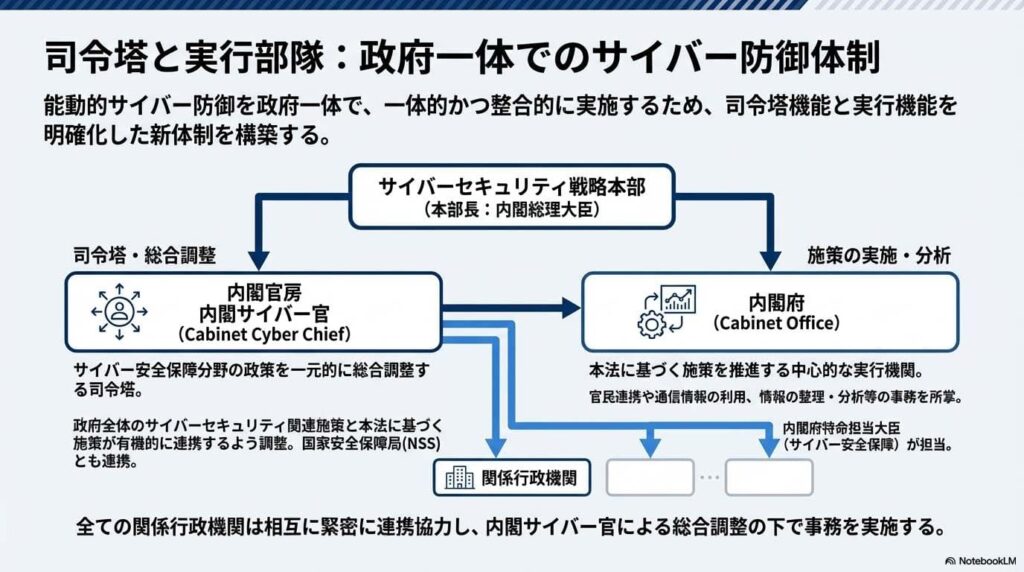

この原則を具体的に担保する仕組みとして、法律の第十章に基づき、極めて強い独立性を持つ第三者監視機関「サイバー通信情報監理委員会」が設置されます。

- 設置と独立性: 委員会は内閣府に置かれますが、内閣総理大臣の所轄に属しつつも、その委員長と委員は「独立してその職権を行う」(第四十九条)と定められており、政府の意向に左右されない活動が保障されています。

- 構成: 委員は、法律やサイバーセキュリティに関する高い識見を持つ専門家の中から、衆参両議院の同意を得て内閣総理大臣が任命します。これにより、政治的な中立性と専門性が確保されます。

- 権限: 委員会の最も重要な役割は、政府の活動に対する厳格なチェックです。政府が海外との通信情報を取得する措置(外外通信目的送信措置など)を行おうとする際には、委員会の「承認」を事前に得なければなりません。さらに、措置が適正に行われているかを事後に「検査」する強力な権限も持っています。

この委員会による事前承認と事後検査という二重のチェックを通じて、政府の活動の適正性を確保し、能動的サイバー防御という実効性と、国民の権利保護との両立を図る仕組みとなっているのです。

世界の潮流と日本の立ち位置

日本の「サイバー対処能力強化法」は、決して突飛なものではなく、国際社会、特に欧米主要国における近年の法整備の潮流と軌を一にするものです。サイバー攻撃が国境を越えるグローバルな脅威である以上、各国が連携して対処能力を高めることは必然と言えます。

- 通信情報の利用: 米国(外国情報監視法)、英国(調査権限法)、ドイツ(連邦情報局法)などでは、国家安全保障を目的として、外国に関連する通信情報を政府が利用するための法的枠組みが以前から整備されています。

- アクセス・無害化: 米国は、中国を拠点とするハッカー集団「Volt Typhoon」が構築したボットネットワークに対し、裁判所の許可を得て無害化措置を実施しました。カナダでも同様の取り組みが進められており、攻撃者のインフラを無力化するアプローチは、世界のスタンダードになりつつあります。

- 官民連携: 米国(重要インフラサイバーインシデント報告法)やEU(サイバーレジリエンス法)など、近年、重要インフラ事業者に対してサイバーインシデントの報告を義務化する動きが加速しています。これは、国全体で脅威の全体像を把握するための重要なステップです。

日本の新法は、こうした国際的なベストプラクティスを取り入れ、サイバー安全保障分野での対応能力を欧米主要国と同等以上に向上させることを目指す、時宜を得たものと言えるでしょう。この国際的な潮流との同期は、単なる模倣ではありません。国境を越えるサイバー攻撃の捜査や無害化措置において、各国が同様の法的権限と手続きを有することが、円滑な国際連携の前提となるため、戦略的に不可欠なステップなのです。

まとめ:日本のサイバー安全保障は新時代へ

「サイバー対処能力強化法」の成立は、日本のサイバー安全保障政策における歴史的な転換点です。これまで受け身に徹してきた防御のあり方を根本から見直し、脅威に先んじて行動するための法的基盤を築いたと言えます。

この法律がもたらす変化は、以下の3点に要約できます。

- 防御のパラダイムが、従来の「受動的防御」から、脅威を早期に探知し、攻撃インフラを無害化する「能動的サイバー防御」へと大きくシフトします。

- 官民が一体となって脅威情報を共有し、国全体で対応するエコシステムの構築が本格化します。

- 強力な権限と、独立した第三者機関による厳格な監督を両立させることで、実効性と国民の権利保護のバランスを図ろうとしています。

もちろん、法律ができただけで安全が保障されるわけではありません。この法律はゴールではなく、日本の新たなサイバー安全保障体制を構築するためのスタートラインです。今後、政府がこの新しい権限をいかに適正かつ効果的に運用していくのか、そして独立した監視機関がその役割を十全に果たせるのか。私たちは、その運用を注意深く見守っていく必要があります。日本のサイバー空間の未来は、この法律のこれからの運用にかかっているのです。

【編集部追記】

NotebookLMを使って今回の記事をスライドにしました。

【参考動画】

【Information】

内閣府 サイバー安全保障(外部)

サイバー対処能力強化法を所管する内閣府の公式ページです。法律の条文、基本方針、有識者会議の議事録など、法律に関する最新の公式情報が掲載されています。サイバー通信情報監理委員会の設置や運営に関する情報もこちらで公開されます。

国家サイバー統括室(NCO)(外部)

2025年7月1日、内閣官房に新設されたサイバーセキュリティ政策の司令塔です。内閣総理大臣を本部長とするサイバーセキュリティ戦略本部の事務局として、政府全体のサイバー対策を一元的に指揮・調整します。従来の内閣サイバーセキュリティセンター(NISC)を発展的に改組し、能動的サイバー防御の実現に向けた中核組織として機能しています。

情報通信研究機構(NICT)ナショナルサイバートレーニングセンター(外部)

国の機関、地方公共団体、重要社会基盤事業者等を対象に、実践的サイバー防御演習「CYDER」を提供する国立研究機関です。サイバー対処能力強化法で保護対象となる特別社会基盤事業者の人材育成に重要な役割を担っています。NICTは日々のサイバー攻撃観測データを公開しており、本記事で言及した攻撃通信の増大に関する統計もここから得られます。

内閣官房 サイバー安全保障に関する取組

能動的サイバー防御の実現に向けた政府の取組全般について、わかりやすく解説している内閣官房の公式ページです。サイバー安全保障分野での対応能力の向上に向けた有識者会議の資料や、法律制定に至る経緯が詳細に掲載されています。