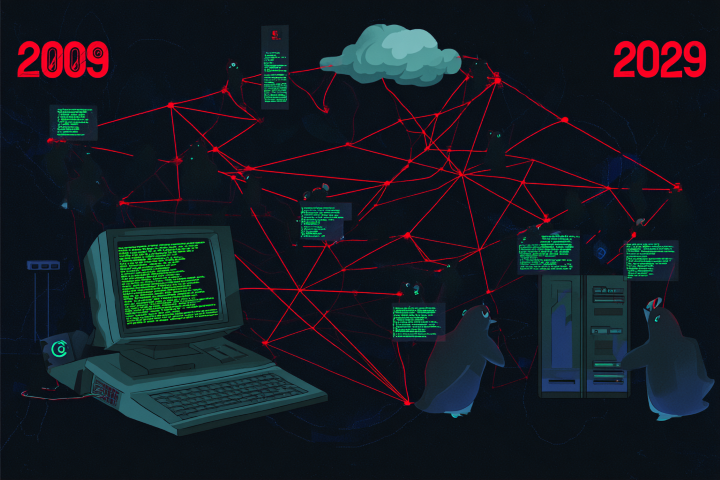

サイバーセキュリティ企業Flareは2026年2月10日、新たに特定されたLinuxボットネット「SSHStalker」について報告した。このボットネットは2009年代のツールとメカニズムを使用し、IRCボットと19のLinuxカーネルエクスプロイトを含む。

現在までに約7,000システムに感染していると推定される。ボットネットの成果物はルーマニアに関連するOutlawやDotaなどの既知のボットネット活動に類似している。感染チェーンには複数のC言語ベースIRCボット亜種、Perl IRCボット、TsunamiおよびKeitenマルウェアの展開が含まれる。

標的はレガシーLinuxシステムで、インターネットアクセス可能なLinuxサーバーの約1~3%、ロングテール環境では5~10%を占める。永続性のために1分ごとにcronジョブを実行し、約20のバイナリとファイルを展開する。

FlareはEnergyMech IRCボットやクリプトマイニングキットも確認した。

From: ![]() New ‘SSHStalker’ Linux Botnet Uses Old Techniques – SecurityWeek

New ‘SSHStalker’ Linux Botnet Uses Old Techniques – SecurityWeek

【編集部解説】

今回のSSHStalkerボットネットが示すのは、サイバーセキュリティにおける「古いものは終わらない」という冷徹な現実です。2009年から2010年にかけて公開されたLinuxカーネルの脆弱性が、2026年の今日でも現役の攻撃手段として機能している事実は、私たちのデジタルインフラが抱える構造的な問題を浮き彫りにしています。

Flareの詳細なレポートによれば、攻撃者が標的としているのは「忘れられたインフラ」です。インターネットに接続されているLinuxサーバーの1~3%、特定環境では5~10%が、Linux 2.6.x世代という15年以上前のカーネルで稼働していると推定されます。これらは放置されたVPSイメージ、時代遅れのアプライアンス、産業用OT機器、ニッチな組み込みシステムなど、アップデートの優先順位から漏れ落ちた「ロングテール環境」に集中しています。

注目すべきは、攻撃対象の大部分がOracle Cloudインフラであるという点でした。最新のクラウドサービス上であっても、ユーザーが適切な管理を怠れば、レガシーな脆弱性を抱えたままのシステムが稼働し続けます。クラウドネイティブという言葉が飛び交う一方で、その基盤には時代に取り残されたシステムが混在している現実があります。

このボットネットの永続性メカニズムも興味深いです。1分ごとに実行されるcronジョブによって、防御者がプロセスを停止しても60秒以内に復活する「ウォッチドッグ」モデルを採用しています。洗練されているとは言えませんが、確実性を重視した設計です。ノイジーで検知されやすいにもかかわらず、包括的な対処をしなければ何度でも蘇る粘り強さを持っています。

さらに重要なのが「休眠状態」という戦術です。約7,000システムに感染しながら、DDoS攻撃やクリプトマイニングといった即座の収益化活動を行っていない点が特徴的でした。これはインフラのステージング、テスト段階、あるいは将来の利用に備えた戦略的なアクセス保持を示唆しています。攻撃者は今すぐ利益を得るのではなく、必要な時に起動できる「スリーパーセル」として感染システムを維持しているのです。

技術的には、この攻撃者は中級レベルに分類されます。ゼロデイエクスプロイトや独自のルートキットを開発しているわけではなく、オープンソースのツールを組み合わせています。しかし、大規模な侵害ワークフロー、インフラの再利用、異種Linux環境における長期的な永続性において、確かな運用規律を示しています。IRC(Internet Relay Chat)という1990年代のチャット技術を使ったC&C通信も、レガシーではありますが、シンプルで信頼性が高く、正規のIRCネットワークに紛れ込むことで検知を回避できる利点があります。

なぜ今このニュースを報じるのか。それは、最新のAIやクラウド技術に注目が集まる中で、私たちのデジタル基盤の「見えない部分」に潜むリスクを再認識する必要があるからです。技術革新の速度と、既存インフラの管理・更新の速度には大きなギャップがあります。このギャップこそが、攻撃者にとって最も魅力的な攻撃対象となっているのです。

【用語解説】

ボットネット

悪意のある攻撃者によって遠隔操作される、感染したコンピューターやデバイスのネットワークである。個々の感染機器は「ボット」と呼ばれ、攻撃者の指示に従ってDDoS攻撃やスパム送信、クリプトマイニングなどを実行する。

IRC(Internet Relay Chat)

1990年代に広く使われていたテキストベースのチャット通信プロトコルである。リアルタイムでメッセージをやり取りできるチャンネル構造を持ち、古典的なボットネットでは今でもC&C通信手段として利用されている。

cronジョブ

Unix系OSにおいて、特定の時刻や間隔でスクリプトやコマンドを自動実行するためのスケジューラー機能である。正規の管理用途に使われるが、攻撃者はマルウェアの永続性確保に悪用する。

C&C(コマンド&コントロール)

ボットネットの指令サーバーを指す用語である。感染した端末が攻撃者からの命令を受け取り、実行結果を報告するための通信インフラとなる。

DDoS攻撃

分散型サービス拒否攻撃(Distributed Denial of Service)の略称である。多数の感染端末から標的サーバーに大量のトラフィックを送信し、正規ユーザーのアクセスを妨害する攻撃手法である。

クリプトマイニング

暗号資産(仮想通貨)を採掘する行為である。攻撃者は感染させたシステムの計算リソースを不正に使用し、マイニングによる収益を得る。

VPS

Virtual Private Server(仮想プライベートサーバー)の略称である。物理サーバー上に構築された仮想化環境で、独立したサーバーとして機能する。

OT機器

Operational Technology(運用技術)機器の略称である。工場の制御システムや産業機器など、物理的なプロセスを監視・制御する機器を指す。

ルートキット

システムへの不正アクセスを隠蔽し、攻撃者の活動を検知されにくくするためのツールセットである。管理者権限で動作し、プロセスやファイルの存在を隠す。

ゼロデイエクスプロイト

ソフトウェアベンダーがまだ認識していない、または修正パッチが提供されていない脆弱性を悪用する攻撃手法である。防御側が対策を取れないため、高い脅威となる。

Linux 2.6.x

2003年から2011年にかけてリリースされたLinuxカーネルのメジャーバージョンである。現在では古いバージョンとされ、多数の既知の脆弱性が存在する。

【参考リンク】

Flare(外部)

SSHStalkerを発見したサイバーセキュリティ脅威インテリジェンス企業。詳細な技術分析レポートを公開し、脅威の早期発見と分析に特化したプラットフォームを提供している。

Oracle Cloud(外部)

Oracleが提供するクラウドコンピューティングサービス。今回の調査では感染システムの多くがOracle Cloudインフラ上で稼働していることが判明した。

SecurityWeek(外部)

サイバーセキュリティに関するニュースと分析を提供する専門メディア。今回のSSHStalkerボットネットに関する元記事を掲載し、最新の脅威情報を配信している。

【参考記事】

Inside the Newly Discovered SSHStalker Linux Botnet(外部)

Flareによる詳細な技術分析レポート。感染チェーン、19のカーネルエクスプロイト、IRC C&Cインフラの詳細、攻撃対象の分布を包括的に解説している。

Outlaw on Tour Again: How a Linux botnet hijacks servers for cryptojacking(外部)

SSHStalkerとの類似性が指摘されているルーマニア関連Outlawボットネットの攻撃手法、クリプトマイニングによる収益化モデルを解説する記事。

【編集部後記】

皆さんの組織やご自身が管理されているサーバー環境を、最後に点検したのはいつでしょうか。「動いているから問題ない」と思われがちなシステムほど、実は見えないリスクを抱えているのかもしれません。

今回のSSHStalkerは、最新のゼロデイ攻撃ではなく、15年前の既知の脆弱性で数千のシステムを侵害しました。つまり、適切なアップデートと管理さえできていれば防げた事案です。

クラウドネイティブの時代だからこそ、足元の基盤を見直すタイミングかもしれません。皆さんはどう思われますか。