Koi Securityは、中国の脅威アクター「DarkSpectre」による3つの悪意あるブラウザ拡張機能キャンペーンを発見した。ShadyPanda、GhostPoster、The Zoom Stealerと名付けられたこれらのキャンペーンは、7年以上にわたり合計880万人以上のユーザーに影響を与えている。

ShadyPandaは、Google Chrome、Microsoft Edge、Mozilla Firefoxのユーザーをターゲットにし、100以上の拡張機能を通じて560万人に影響を与えた。このうち9つがアクティブで、85が休眠状態にある。

GhostPosterは主にFirefoxユーザーを標的とし、約100万インストールを持つOpera向けGoogle Translate拡張機能も含まれる。

The Zoom Stealerは、3つのブラウザで18の拡張機能を通じて220万人に影響を与え、28以上のビデオ会議プラットフォームから企業の会議情報を収集している。

C2サーバーはAlibaba Cloudでホストされている。

From: ![]() DarkSpectre Browser Extension Campaigns Exposed After Impacting 8.8 Million Users Worldwide

DarkSpectre Browser Extension Campaigns Exposed After Impacting 8.8 Million Users Worldwide

【編集部解説】

このDarkSpectreによる一連の攻撃キャンペーンは、ブラウザ拡張機能を悪用したサイバー攻撃の新たな段階を示しています。特に注目すべきは、その巧妙な手法です。

最も狡猾なのは「ロジックボム」と呼ばれる時限式の仕掛けでしょう。拡張機能は3日間正常に動作し、審査期間中は完全に無害な状態を維持します。これによりストアの審査を通過した後、悪意ある動作を開始するのです。さらに、85個もの「休眠スリーパー」拡張機能が存在し、中には5年以上も正規のツールとして運用された後、突然武器化されたケースもあります。

The Zoom Stealerが標的とする企業の会議情報は、従来の消費者詐欺とは次元が異なります。会議URL、埋め込まれたパスワード、参加者リスト、スピーカーの経歴、企業ロゴまで、WebSocket接続を通じてリアルタイムで流出します。これらの情報は競合他社への販売や、大規模ななりすまし攻撃の基盤となり得ます。

Koi Securityの研究者が指摘するように、ユーザーは宣伝通りの機能を得られるため、拡張機能に高評価を与え続けます。その一方で、バックグラウンドでは企業機密が静かに収集されているのです。この「機能は正常、監視は密か」という二面性が、この攻撃の本質的な脅威となっています。

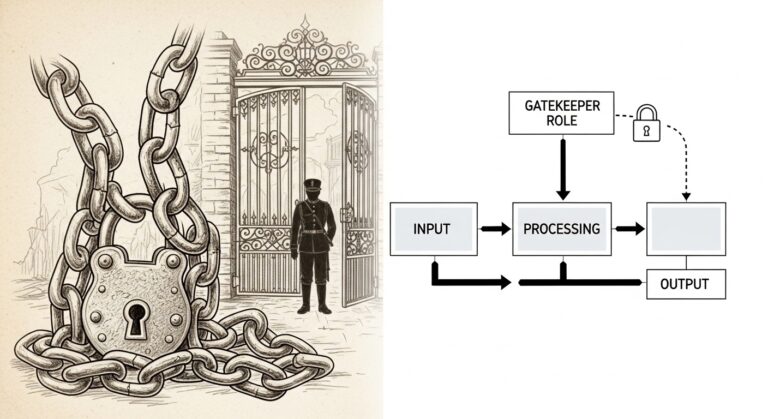

現在のブラウザストアの審査モデルは、提出時の静的チェックに依存しており、インストール後の継続的な監視が不足しています。信頼された拡張機能が自動更新により、数百万のインストールベースを一瞬で監視プラットフォームに変えられる脆弱性が露呈しました。

Alibaba CloudでホストされるC2サーバー、中国語のコード成果物、中国の電子商取引プラットフォームを狙った詐欺スキームなど、複数の証拠が中国を拠点とする脅威アクターを示唆しています。7年以上にわたる活動期間は、組織的かつ長期的な戦略の存在を物語っています。

【用語解説】

ブラウザ拡張機能

WebブラウザにインストールすることでWebサイトの表示や機能を拡張する小さなソフトウェアプログラム。Chrome、Edge、Firefoxなど主要ブラウザで利用可能で、利便性向上のために広く使われているが、悪用されると深刻なセキュリティリスクとなる。

ロジックボム

特定の条件や時間が経過するまで休眠し、条件を満たすと悪意ある動作を開始するマルウェアの一種。本件では3日間の遅延により、ストアの審査期間中は正常に見せかけ、承認後に攻撃を開始する手法が使われている。

休眠スリーパー

現時点では無害な機能のみを提供し、ユーザーベースを構築した後、将来的なアップデートで悪意ある機能を追加される可能性のある拡張機能。信頼を獲得する期間として5年以上運用されるケースもある。

WebSocket接続

サーバーとクライアント間で双方向のリアルタイム通信を可能にする通信プロトコル。本件では企業の会議情報をリアルタイムで攻撃者のサーバーに送信する手段として悪用されている。

C2サーバー(コマンド&コントロールサーバー)

マルウェアに感染したデバイスを遠隔操作するために攻撃者が使用するサーバー。感染端末からの情報収集や命令送信の中継点として機能する。

【参考リンク】

Koi Security公式サイト(外部)

ブラウザ拡張機能のセキュリティに特化したサイバーセキュリティ企業。DarkSpectreの詳細な調査レポートを公開。

Alibaba Cloud(外部)

中国アリババグループのクラウドサービス。本件攻撃者のC2サーバーホスティング先として特定された。

【参考記事】

Zoom Stealer browser extensions harvest corporate meeting intelligence(外部)

18の拡張機能が28以上のビデオ会議プラットフォームから企業情報を収集していた実態を詳述。

“DarkSpectre” extensions harvest meeting data from 2.2 million browsers(外部)

220万人のブラウザから会議データを収集したThe Zoom Stealerキャンペーンの脅威を報告。

ShadyPanda Malware Hits 4.3 Million Chrome and Edge Users in a Massive Campaign(外部)

ShadyPandaキャンペーンによる大規模なデータ窃取とアフィリエイト詐欺の手口を解説。d

【編集部後記】

今お使いのブラウザに、いくつの拡張機能がインストールされているか、すぐに答えられますか。便利なツールとして何気なくインストールした拡張機能が、実は5年後に突然変貌する可能性があるという事実は、私たちにとって大きな気づきとなります。

特にリモートワークが定着した今、ZoomやGoogle Meetを日常的に使う方も多いでしょう。会議URLやパスワードが、知らぬ間に第三者へ流出しているかもしれません。一度、インストール済みの拡張機能を見直してみませんか。本当に必要なものだけを残し、定期的に確認する習慣が、これからの時代には欠かせないのかもしれません。