マツダ株式会社は2026年3月19日、タイからの調達部品の倉庫業務に使用している管理システムへの外部不正アクセスにより、個人情報が流出した可能性があると発表した。

流出した可能性がある情報は、当社・グループ会社・取引先の従業員692件分であり、ユーザーID・氏名・メールアドレス・会社名・取引先IDが含まれる。不正アクセスは2025年12月中旬に発覚し、システムに存在したセキュリティ上の脆弱性が第三者に悪用されたことが原因と判断している。一般顧客の情報は当該システムに登録されておらず、流出の可能性はない。現時点で二次被害は確認されていない。当社は個人情報保護委員会への報告および外部専門機関との連携による調査を実施済みである。

From: ![]() 不正アクセス発生による個人情報流出可能性のお知らせとおわび|マツダ株式会社

不正アクセス発生による個人情報流出可能性のお知らせとおわび|マツダ株式会社

【編集部解説】

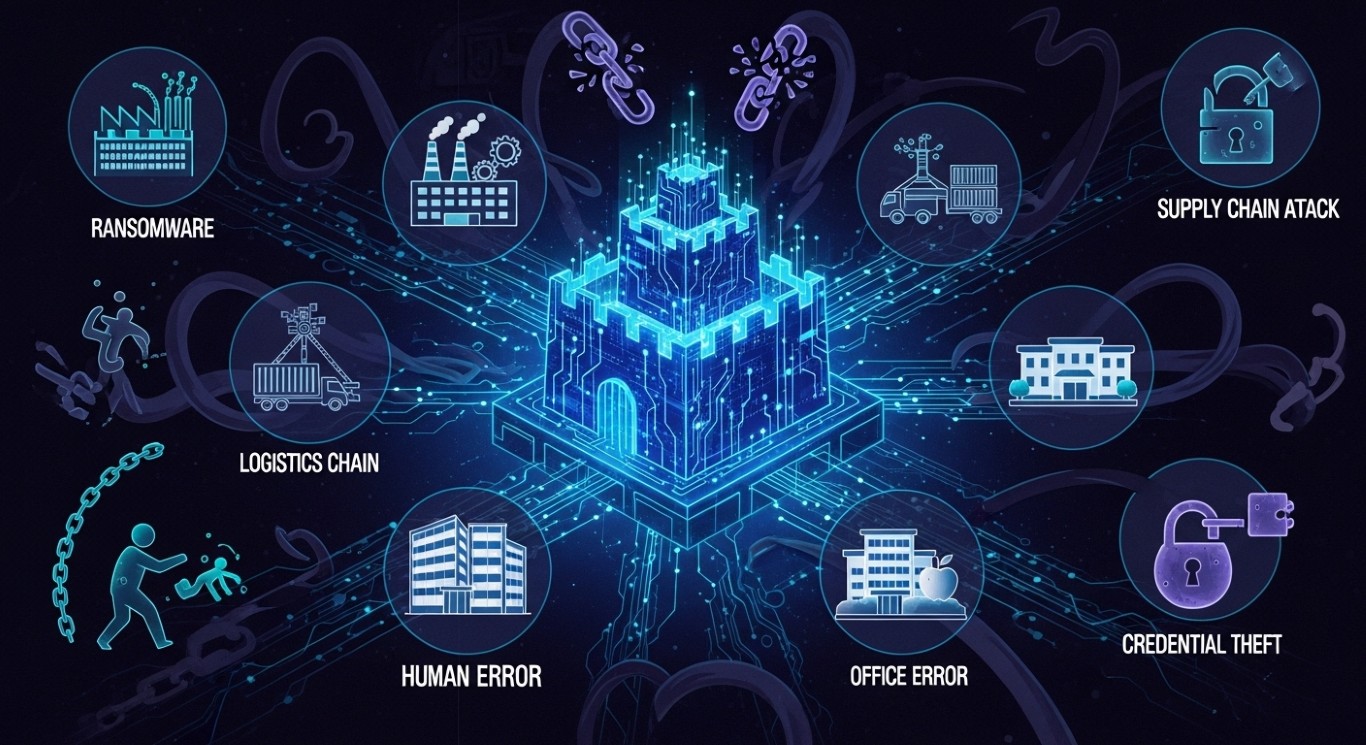

今回の事案を読み解くうえで、まず押さえておきたいのが「どこが狙われたか」という点です。攻撃対象となったのは、マツダ本社のシステムではなく、タイの調達部品倉庫業務に使われていた管理システムです。ITセキュリティの世界では、本丸を直接狙うのではなく、セキュリティ管理が手薄になりがちなサプライチェーン(供給網)上の拠点を足掛かりにする「サプライチェーン攻撃」と呼ばれる手法が近年急増しています。今回のケースは、まさにその典型といえます。

注目すべきもう一点は、発覚から公表までの時間軸です。不正アクセスが判明したのは2025年12月中旬、公表は2026年3月19日です。約3か月の調査期間を経た公表となりますが、この間に外部専門機関と連携した調査や個人情報保護委員会への報告が行われています。日本の個人情報保護法では、漏えいの可能性が確認された場合、速やかな報告と通知が求められており、今回の対応はその枠組みに沿ったものと見受けられます。

また、実はマツダにとって今回が初めての情報セキュリティインシデントではありません。マツダでは2023年9月にも社内ネットワーク上のディレクトリサーバーへの不正アクセスが確認されており、2023年11月28日付の第2報にて調査詳細と再発防止策が公表されています。当時はASM(アタックサーフェスマネジメント)の導入や多要素認証(MFA)の整備を表明していました。2年余りを経て再び同種の事案が発生した背景には、グローバルに展開する製造業の宿命ともいえる複雑なシステム管理の難しさがあります。

流出した可能性のある情報の内容にも着目が必要です。氏名とメールアドレスだけでなく、「当社が発行したユーザーID」と「取引先ID」が含まれている点は見逃せません。ユーザーIDは、他のシステムへの不正ログイン試行(パスワードリスト攻撃)に悪用される可能性があります。件数こそ692件と限定的ですが、1件のIDが複数システムへの侵入口になりうるという意味で、過小評価は禁物です。

この事案が示す本質的な問題は、製造業のグローバル化とサイバーセキュリティのギャップです。自動車メーカーのサプライチェーンは、部品調達だけで数百社にわたることも珍しくありません。そのすべての拠点で均一なセキュリティ水準を維持することは、技術的にも組織的にも容易ではないのが現実です。今回の事案は、マツダ固有の問題ではなく、グローバルに事業展開する日本の製造業全体が直面している構造的な課題を浮き彫りにしています。

【用語解説】

サプライチェーン攻撃

企業本体を直接狙うのではなく、その企業と取引関係にある部品メーカーや物流業者、海外拠点など、セキュリティ管理が手薄になりがちな「供給網の弱点」を経由して侵入するサイバー攻撃の手法。近年、大企業を狙う際の常套手段となっており、世界的に被害が拡大している。

パスワードリスト攻撃

過去のデータ漏えいなどで入手したIDとパスワードの組み合わせを使い、別のサービスへの不正ログインを試みる攻撃手法。複数のサービスで同じパスワードを使い回しているユーザーが標的になりやすい。今回流出した可能性があるユーザーIDが、この攻撃に悪用されるリスクがある。

セキュリティ脆弱性

ソフトウェアやシステムの設計・実装上の欠陥や不備のこと。攻撃者はこの欠陥を突いて、本来アクセスできないはずのシステムに侵入したり、情報を窃取したりする。定期的なパッチ(修正プログラム)の適用が対策の基本となる。

ASM(アタックサーフェスマネジメント)

インターネットからアクセス可能なIT資産を継続的に発見・評価し、脆弱性やリスクを検出し続けるプロセスの総称。マツダは2023年のインシデントを受けてASMの導入を表明していたが、今回の事案では海外拠点システムの管理における難しさが改めて浮き彫りになった。

多要素認証(MFA)

パスワードに加えて、スマートフォンへの通知や生体認証など複数の方法でユーザーの本人確認を行うセキュリティ手法。パスワードが漏えいしても不正ログインを防ぐ効果があり、現在のセキュリティ対策における標準的な手段のひとつである。

個人情報保護法

個人情報の取り扱いに関するルールを定めた日本の法律。2022年の改正により、個人情報の漏えいが発生または発生した可能性がある場合、企業は個人情報保護委員会への報告と本人への通知が義務付けられた。違反した場合は行政処分や罰則の対象となる。

【参考リンク】

マツダ株式会社 公式ニュースルーム(外部)

マツダの公式プレスリリースや企業情報を発信するサイト。今回のインシデントに関する一次情報もここで公開されている。

個人情報保護委員会(PPC)(外部)

内閣府の外局として設置された、日本の個人情報保護を専管する独立した規制機関だ。個人情報保護法の執行・監督やガイドラインの策定を行っている。

【参考記事】

Possible Leak of Personal Information Due to Unauthorized Access — Follow-up Report(マツダ公式・英語版第2報)(外部)

2023年9月に発生したマツダのディレクトリサーバー不正アクセス事案の第2報。ASM導入とMFA整備を再発防止策として表明した一次資料。

PDPA fines & firsts: A 6-year timeline of Thailand’s Data Privacy Enforcement(Herbert Smith Freehills Kramer)(外部)

タイPDPA施行6年間の執行事例をまとめた解説記事。THB700万バーツの罰金事例など具体的な制裁内容を含む。

Security Requirements and Breach Notification | Thailand(Baker McKenzie)(外部)

タイPDPAにおける侵害通知義務を解説した国際法律事務所のレポート。高リスク侵害の72時間以内報告義務などを詳述している。

【関連記事】

マツダコネクト脆弱性:USBで車両システムへの侵入が可能に – 6つの未修正バグを発見

マツダの車載インフォテインメントシステムに発見された6つの重大な脆弱性を解説。同じマツダ×セキュリティの視点で読める記事。

アサヒ攻撃で露呈したDXの落とし穴|2025年上半期116件のランサムウェア、KADOKAWA・トヨタなどから学ぶ対策

小島プレス工業→トヨタへの波及など、日本の製造業を狙うサプライチェーン攻撃の代表事例と対策を網羅した解説記事。

ユニバーサルミュージック、ECサイト不正アクセスで300万件超の顧客情報流出の可能性

外部不正アクセスによる個人情報流出と個人情報保護委員会への報告という、今回の事案と構造が酷似した国内事例。

日本はなぜ狙われるのか? 2025年サイバー攻撃に現れた「4つの傾向」と新時代の防衛戦略

サプライチェーン攻撃を含む、日本企業が直面するサイバー脅威の全体像と防衛戦略を俯瞰した解説記事。

【編集部後記】

「自分には関係ない」と思っていたサイバーインシデントが、気づけば身近な企業や取引先で起きている——そんな時代に私たちは生きています。

あなたの会社や関わるサービスのセキュリティ対策は、サプライチェーンの末端まで目が届いているでしょうか。ぜひ一度、立ち止まって考えてみませんか。