あなたが応援したあのプロジェクトの裏側で、いま何が起きているのか。CAMPFIREで明らかになった最大22万5846件の個人情報漏えい問題は、「サイトが攻撃された」のではなく「開発インフラが乗っ取られた」という、現代のサービスが抱える構造的な急所を浮き彫りにしました。

株式会社CAMPFIREは2026年4月24日以降、同社システムへの不正アクセスにより個人情報が漏えいした可能性があると段階的に公表している。本件は4月3日に公表されたGitHubアカウントへの不正アクセス事案に端を発し、4月21日にデータベースへのアクセスと内部処理の形跡が確認された。漏えい可能性のある対象者のユニーク件数は225,846件で、プロジェクトオーナーおよびコミュニティオーナー、PayPal決済等の利用者を含む支援者、パートナーが対象に含まれる。

情報には氏名、住所、電話番号、メールアドレス、口座情報が含まれ、クレジットカード情報は含まれない。4月27日には漏えい範囲の詳細が更新され、4月28日には専用窓口(受付10時から19時)が開設された。

同社は個人情報保護委員会への報告と警察への相談を進めており、対応は継続中である。

From: ![]() 【重要】弊社システムへの不正アクセスによる個人情報漏えいの可能性に関するお詫びとご報告

【重要】弊社システムへの不正アクセスによる個人情報漏えいの可能性に関するお詫びとご報告

From: ![]() 【続報】不正アクセスによる情報漏えい可能性の範囲について

【続報】不正アクセスによる情報漏えい可能性の範囲について

From: ![]() 個人情報漏えい可能性に関する「専用お問い合わせ窓口」開設のお知らせ

個人情報漏えい可能性に関する「専用お問い合わせ窓口」開設のお知らせ

【編集部解説】

4月3日に公表されたGitHubアカウントへの不正アクセス。そこから始まった一連の事案は、4月24日に「最大22万5846件の個人情報漏えいの可能性」として顧客の前に姿を現し、4月27日には漏えい範囲の精緻化、4月28日には専用窓口の開設へと進みました。本稿執筆時点でも調査と対応は継続中です。私が「未来を報じるメディア」のライターとしてこの事案を取り上げる理由は、その入口が「GitHubアカウントへの不正アクセス」だったという点にあります。

事の発端は2026年4月2日22時50分頃。CAMPFIREのシステム管理に使われていたGitHubアカウントが第三者に乗っ取られ、ソースコードが閲覧された痕跡が確認されました。当初の第一報(4月3日)の段階では「個人情報の流出は確認されていない」と説明されていたものが、4月14日には開発関係者413名と取引先1件の情報閲覧が判明し、4月21日にはついに顧客データベースへのアクセスと内部処理の痕跡まで突き止められた——という、約3週間にわたる被害判明のエスカレーションが起きています。

つまりこれは、単なる「サイトがハッキングされた事件」ではありません。ソースコード管理プラットフォームが、本番システムへの侵入経路(攻撃の起点)になった事件なのです。

なぜGitHubから顧客DBに到達できたのか

この点が、本件をエンジニアにとって他人事ではなくしている最大のポイントです。

GitHubは、世界中の開発者がソースコードを管理・共有するために使うサービスで、いまや日本企業の開発現場でも欠かせないインフラとなっています。しかし、開発者がコード内にうっかりAPIキーや認証情報(クレデンシャル)を残してしまうケースが後を絶ちません。攻撃者の視点では、GitHubアカウントを一つ乗っ取れば、その先のクラウド基盤やデータベースに芋づる式にアクセスできる可能性があるため、近年「サプライチェーンの最弱リング」として標的にされやすくなっています。

CAMPFIRE側は具体的な侵入経路の詳細をまだ公表していませんが、報道や公開情報を総合すると、GitHubアカウント乗っ取りが認証情報の漏えいにつながり、それが本番DBへのアクセスを可能にしたという構図が浮かび上がります。

22万件という規模と、口座情報という重み

漏えい可能性のある対象は、ユニーク件数で225,846件。注目すべきは、このうち相当数に金融機関の口座情報(プロジェクトオーナー側は調達資金の受取口座、支援者側は返金用口座)が含まれている点です。クレジットカード情報は対象外とされていますが、口座情報そのものから直接現金を引き出せないとはいえ、氏名・住所・電話番号と組み合わさった瞬間に「精巧な詐欺の素材セット」へと姿を変えます。

クラウドファンディングという仕組みは、本質的に「顔の見えない他人にお金を託す信頼」で成り立っています。プロジェクト実行者にとっては事業の生命線であり、支援者にとっては応援したい想いそのものです。その信頼の基盤に、口座情報という具体的なお金の経路が結びつく構造こそが、このプラットフォームの強みであり、同時に守るべき急所でもありました。

二次的な被害は、すでにJFAという形で顕在化している

本件の影響は、CAMPFIREの利用者だけにとどまりません。4月25日には日本サッカー協会(JFA)が、自らが運営に関わる「JFAクラウドファンディング」がCAMPFIREのシステム上で構築されていたため、自組織の支援者情報も流出対象に含まれる可能性があるとして謝罪を発表。さらに、同日から開始予定だった日本代表応援企画「SAMURAI BLUE 祭」(6月にMIYASHITA PARKで開催予定)を支援するクラウドファンディングを延期するという判断にまで至っています。

つまり、CAMPFIREというプラットフォームの上で動いていた「支援の経済圏」の一部が、信頼への懸念を理由に動きを止めたわけです。これは情報漏えいが単なるプライバシー被害にとどまらず、社会的・経済的な活動を直接揺さぶる事象になり得ることを示す象徴的な動きと言えます。

規制・ガバナンスへのインパクト

CAMPFIREはすでに個人情報保護委員会への報告と警察への相談を進めていると公表しています。改正個人情報保護法のもとでは、一定規模以上の漏えいは委員会への報告と本人通知が義務化されており、本件もその枠組みで処理されることになります。

ここで読者の方に意識していただきたいのは、「クラウドファンディングが金融サービスに近い領域に入りつつある」という構造的なトレンドです。プラットフォームに口座情報が大量に集約される状態は、銀行や決済事業者並みのセキュリティ・ガバナンス水準を要求される段階に入ったことを意味します。今後、こうしたC2Cプラットフォーム全般に対する監督・規制が強まる契機となる可能性は十分にあります。

長期的に問われるのは「開発文化」そのもの

最後にひとつ、技術観点での視座を加えさせてください。

GitHubアカウントの乗っ取りは、決してCAMPFIRE固有の問題ではありません。多要素認証の強制、Personal Access Token(PAT)の棚卸し、シークレットスキャン、IPアロウリスト、最小権限の徹底——いずれも「やればよい」とわかっているのに、開発スピードと運用コストの板挟みで「やり切れない」というのが現場の実情です。

「Tech for Human Evolution」という視座に立てば、テクノロジーの進化は、コードを書く速度だけではなく、そのコードを守る作法の進化と両輪でしか実現しません。クラウドファンディングのように「人と人との応援」を加速させる仕組みであればなおさら、その器が信頼されるか否かは、見えない場所での運用の積み重ねにかかっています。

今回のCAMPFIREの事案は、私たち利用者にとっても、サービスを設計する側にとっても、「使うインフラの裏側がどこまで想像できているか」を問い直す機会だと、私は受け止めています。

5月1日時点で、まだ動いている論点

本稿を公開している5月1日時点で、個別連絡を受け取った対象者からのお問い合わせは専用窓口で対応が続いています。個人情報保護委員会と警察、外部専門機関による調査もまだ進行中であり、今後新たな事実が開示される可能性があります。フィッシングや代引き詐欺といった二次被害は、漏えい事案の直後ではなく数週間〜数ヶ月後に増えるのが通例です。対象者でなくとも、CAMPFIREや金融機関を装う不審なメール・SMS・郵便物には、これからしばらくの間、平時以上に警戒する価値があります。

【用語解説】

クラウドファンディング

インターネット経由で、不特定多数から少額ずつ資金を集める仕組みのこと。プロジェクトの実行者(オーナー)が企画を公開し、共感した人々が支援者として資金を提供する形をとる。返礼品型・寄付型・購入型・投資型などに分類される。

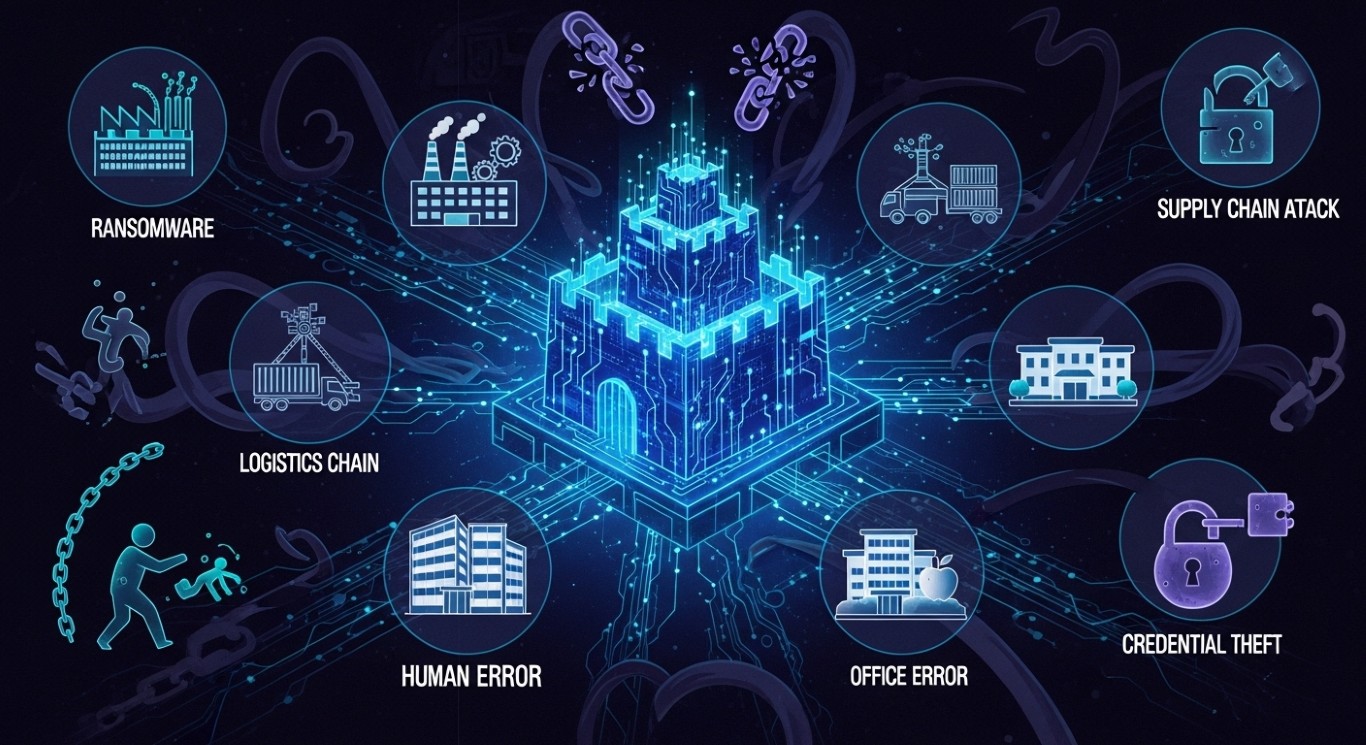

サプライチェーン攻撃

標的企業を直接狙わず、その企業が利用する外部サービスや取引先など、防御の手薄な「周辺」を経由して侵入する攻撃手法のこと。今回のように開発基盤が踏み台として悪用される構図はその典型例である。

Personal Access Token(PAT)

GitHubなどの開発プラットフォームで、ID・パスワードの代わりに使われる長い文字列の認証キーのこと。一度漏えいすると、有効期限内であれば第三者がそのアカウントの権限で操作できてしまうため、定期的な棚卸しと最小権限化が運用の鉄則とされる。

クレデンシャル

直訳は「資格情報」。ID・パスワード、APIキー、トークンなど、システムへのアクセス権限を証明するあらゆる情報を指す総称である。漏えいリスクの観点で、最も慎重に扱うべきデータの一つに位置づけられる。

多要素認証(MFA)

ID・パスワードに加えて、スマートフォンへの通知、ワンタイムコード、生体認証など、異なる種類の要素を組み合わせて本人確認を行う方式のこと。アカウント乗っ取りに対して極めて有効な防御策とされる。

シークレットスキャン

ソースコード内にAPIキーや認証情報といった機密情報がうっかり混入していないかを、自動的に検出する仕組みのこと。GitHubが標準機能として提供しているほか、サードパーティ製ツールも多く存在する。

改正個人情報保護法

2022年4月に全面施行された個人情報保護法の改正版のこと。一定規模以上の漏えい事案について、個人情報保護委員会への報告と本人への通知が法的に義務化された点が特徴である。

フィッシング

正規の企業や金融機関を装ったメールやSMSにより、偽サイトへ誘導してID・パスワードや個人情報を窃取する詐欺手法のこと。漏えい事案の直後は、流出情報を組み合わせた精度の高いフィッシングが行われる傾向がある。

【参考リンク】

株式会社CAMPFIRE 公式サイト(外部)

日本最大級のクラウドファンディングサービス「CAMPFIRE」を運営する企業の公式コーポレートサイト。本件のプレスリリースもここで順次公開されている。

CAMPFIRE(サービス本体)(外部)

プロジェクトの掲載・支援を行うクラウドファンディング・サービスの本体サイト。プロジェクトオーナー・支援者ともにこちらから利用する。

GitHub(外部)

世界中の開発者が利用するソースコード管理・共同開発のためのプラットフォーム。本件で攻撃の起点となったサービスである。

PayPal(日本)(外部)

オンライン決済サービス。CAMPFIRE上の支援者決済手段の一つとして利用されており、漏えい対象範囲の指定にも登場する。

公益財団法人 日本サッカー協会(JFA)(外部)

本件における二次的な影響先。「JFAクラウドファンディング」を通じた支援者情報の流出可能性を4月25日に公表した。

個人情報保護委員会(外部)

個人情報の取り扱いに関する独立性の高い監督機関。改正個人情報保護法に基づく漏えい報告の受け付けを担う。

政府広報オンライン「警察相談専用電話「#9110」番へ」(外部)

緊急性のない警察相談の全国共通窓口「#9110」を案内する政府広報オンラインの公式記事である。

【参考記事】

CAMPFIRE、最大22.5万人分の個人情報漏えいか 一部口座情報も GitHubアカウントに不正アクセス(外部)

最大225,846人分の漏えい可能性と、口座情報を含む82,465件の内訳をわかりやすく整理したITmediaの報道。

クラファンサイト「CAMPFIRE」、不正アクセスによる個人情報漏えいの可能性、最大22万件超(外部)

4月14日発表の第2報を含み、開発業務従事者413名分・取引先1件の閲覧可能状態についても言及した記事。

システム管理用GitHubアカに不正アクセス、内部処理の痕跡も – CAMPFIRE(外部)

データベースに対する内部処理の痕跡を軸に、技術観点で経緯を整理したSecurity NEXTの報道である。

JFAクラウドファンディング 個人情報漏えいの可能性に関するお詫びとお知らせ(外部)

JFAが、CAMPFIRE上の自組織の支援者情報も流出対象に含まれる可能性を公表した一次情報である。

日本サッカー協会、情報漏えい報告受けクラウドファンディングを延期(外部)

「SAMURAI BLUE 祭」を支援するクラウドファンディングが延期された経緯を伝えるスポーツ報知の報道。

警察に対する相談は警察相談専用電話「#9110」番へ(外部)

本件のような情報漏えいに便乗した詐欺の相談先として案内されている#9110の公式案内ページである。

【関連記事】

日産、Red Hat経由で顧客21,000人の個人情報流出|サプライチェーン攻撃の脅威(2025年12月)

本件と最も近い構造を持つ事例。日本企業が第三者経由で侵害され、氏名・住所・電話番号・メールが流出した。

ユニバーサルミュージック、ECサイト不正アクセスで300万件超の顧客情報流出の可能性(2025年11月)

日本企業の大規模個人情報漏えい事案。クレジットカード情報は対象外という共通点を持つ事例である。

TOKYO FM、300万件超のデータ流出疑惑─元日に観測されたサイバー攻撃の全容(2026年1月)

日本企業の大規模流出事案。クレデンシャルスタッフィング等の二次被害への具体的な注意喚起が学べる。

日本はなぜ狙われるのか? 2025年サイバー攻撃に現れた「4つの傾向」と新時代の防衛戦略(2025年10月)

日本企業を狙うサプライチェーン攻撃の総括的分析。本件の文脈を俯瞰するための背景記事である。

【編集部後記】

今回の事案で印象的だったのは、攻撃の入口が「サイトそのもの」ではなく、開発の裏側にあるGitHubアカウントだったという点です。私たちが普段触れているサービスの安全性は、見えない場所での無数の運用判断によって支えられているのだと、改めて気づかされました。

みなさんは普段、どんなサービスに自分の口座情報や住所を預けていますか。そして、もし利用中のサービスから「漏えいの可能性がある」と連絡が届いたら、最初に何をしますか。一緒に考えてみたいテーマです。