2026年4月29日に公開されたCopy Fail(CVE-2026-31431)は、2017年以降のほぼ全てのLinuxディストリビューションに影響する特権昇格脆弱性である。注目すべきは脆弱性の技術的詳細ではなく、各ディストリビューションが見せた対応の温度差とスピードである。

発見者側の公開情報では、Ubuntu、Amazon Linux、RHEL、SUSEで実証され、2017年以降の影響を受けるカーネルを採用した多くの主要Linuxディストリビューションが影響範囲に入るとされている。ただし、各ディストリビューションの修正状況は、公式CVEページ、セキュリティトラッカー、パッケージ更新履歴ごとに確認する必要がある。

こちらの記事では各ディストリビューションの初動対応を時系列で追い、それぞれの危機管理哲学とユーザーベースの違いが、同一脆弱性に対してどう異なるアプローチを生んだかを整理する。Copy Failは技術的には「全Linux共通」の脆弱性だが、運用上は「ディストリビューション固有」の対応が求められる問題であることが、今回の各社反応で浮き彫りになった。

From: ![]() Copy Fail — CVE-2026-31431

Copy Fail — CVE-2026-31431

Ubuntu:高優先度のローカル権限昇格として追跡

Copy Failの一般公開日は2026年4月29日です。UbuntuのCVEページでは、この問題は「High」優先度、CVSS 3.1で7.8の脆弱性として扱われています。

UbuntuのCVEページでは、複数のカーネルパッケージごとに影響状況が示されています。表示される状態はパッケージやリリース系列によって異なり、「Vulnerable」「Not in release」「Ignored」などが含まれます。そのため、Ubuntu利用者は自分のリリースと実際に導入されているカーネルパッケージに基づいて確認する必要があります。

本稿確認時点の公開情報だけでは、「Ubuntu Advantageユーザー向けの6時間前倒し配信」や「一般ユーザー向けに公開18時間後から配信開始」といった時刻ベースの評価は確認できません。ここでは、UbuntuがCVE-2026-31431を高優先度のローカル権限昇格として追跡していること、そしてパッケージ単位で影響状況を公開していることを確認できます。

Red Hat:RHEL 10系を含む製品情報の確認が必要

Red Hatについては、Red Hat Customer PortalのCVEページおよびRed HatのCSAF/VEXデータでCVE-2026-31431に関する情報を確認できます。

Red Hat は脆弱性を発表しているものの、未だに対応を公表していません。

Red Hatの公開データでは、Red Hat Enterprise Linux 10などの製品がCVE-2026-31431の影響確認対象に含まれています。一方で、「48時間の沈黙」「SUSEの緊急パッチ準備完了との比較」「RHEL顧客からのSNS上の批判」といった評価は、公式CVE情報からは確認できません。

技術的品質にはRed Hatが定評があります。しかしスピードを求める現場からは批判もありました。あるRHELユーザーは「Ubuntuユーザーは既に安全になっているのに、われわれはまだ分析レポートを読んでいる」とLinkedInで発言していたといいます。

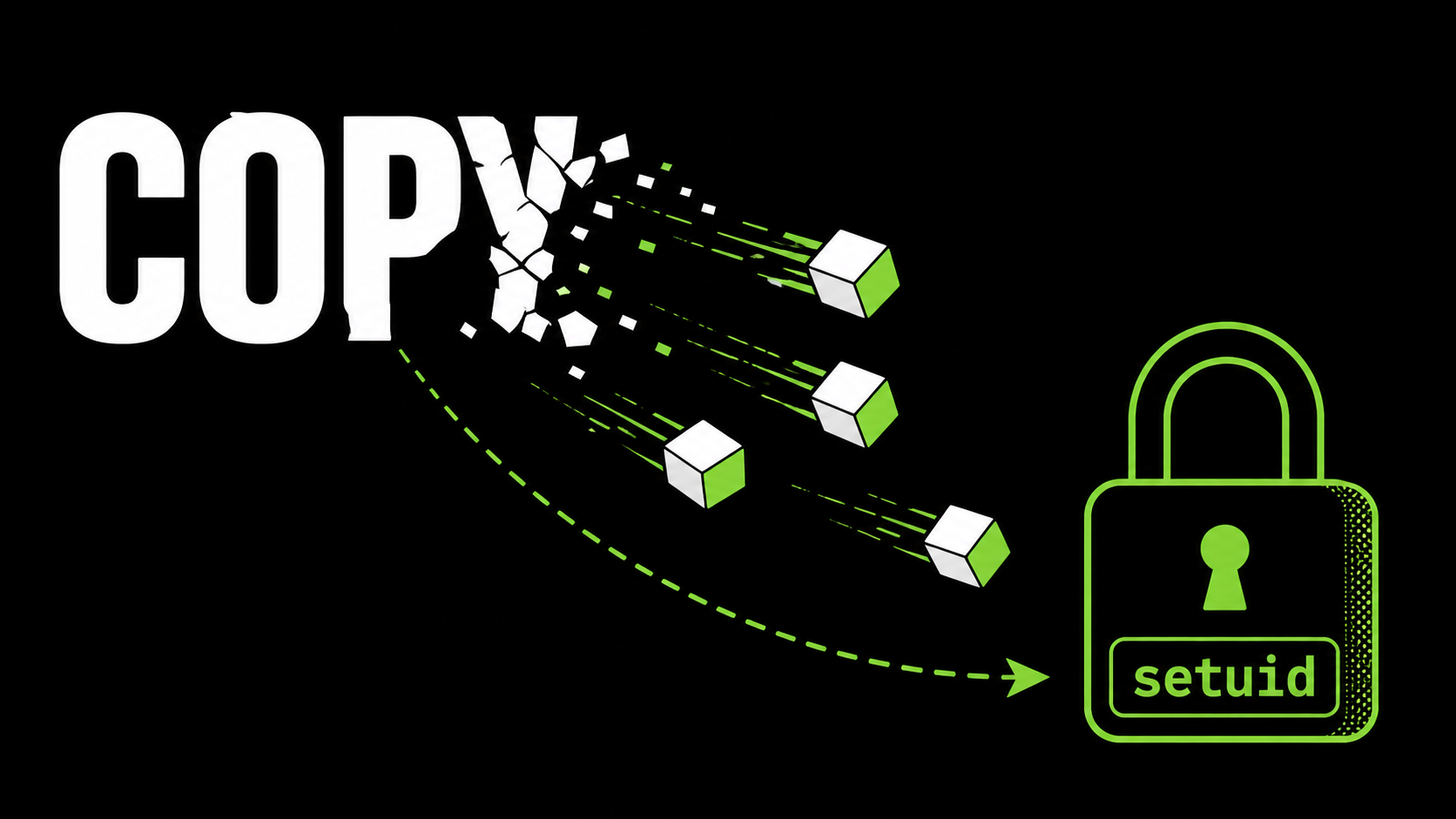

Copy Failの修正は、上流ではalgif_aeadのin-place処理を見直し、out-of-place処理に戻す内容として説明されています。ただし、企業向けディストリビューションでは、上流修正の内容だけでなく、サポート対象カーネル、バックポート、認定環境、更新パッケージの配布タイミングも確認対象になります。Red Hat利用者は、利用中のRHELバージョンとカーネルパッケージに対応する公式Errataを確認する必要があります。

Amazon LinuxとSUSE:公式トラッカーで影響状況を確認

Amazon LinuxとSUSEについても、ディストリビューションごとの公式情報を確認する必要があります。

Amazon Linuxについては、Amazon Linux Security CenterでCVE単位の情報を検索できます。本稿確認時点では、「公開から24時間後にプレビューリポジトリへプッシュ」「さらに24時間の検証期間」「AWSワークロードで48時間検証」といった具体的な時系列を、確認済みの公開情報として扱うことはできません。

Amazon Linux 2023はEC2を含むAWS環境で広く使われるため、利用者はAmazon Linux Security Centerや該当するALASアドバイザリで、導入中のリリースとカーネルパッケージの更新状況を確認することが重要です。

SUSEのCVEページでは、CVE-2026-31431の全体状態は「Pending」と表示され、SUSEによる深刻度は「moderate」とされています。また、SUSEのCVSS評価はLinux Kernel CNAのCVSS 3.1スコア7.8とは異なり、CVSS 3.1で5.8、CVSS 4.0で5.8と表示されています。

SUSE製品の利用者は、SUSEのCVEページに示される製品別の状態と、該当するパッケージ更新の有無を確認する必要があります。openSUSE Tumbleweedの更新時刻を扱う場合は、openSUSE側の公式パッケージ履歴やアドバイザリに基づいて確認する必要があります。

Debianの「民主的コミュニティ」が見せた熟慮

Debianについては、Debian Security TrackerがCVE-2026-31431のリリース別状態を公開しています。

Debian Security Trackerでは、本稿確認時点でbullseye、bullseye security、bookworm、bookworm security、trixie、trixie securityが「vulnerable」と表示されています。一方で、forkyとsidは「fixed」と表示されています。

このため、少なくともSecurity Trackerの表示に基づく限り、Debian stable系では修正済みと断定できません。Debian利用者は、利用中のリリースとカーネルパッケージについて、Security Trackerとパッケージ更新状況を確認する必要があります。

Debian Security Trackerでは、sidのlinuxパッケージは6.19.14-1でfixedと表示されています。一方で、bookworm securityのlinuxパッケージは6.1.164-1でvulnerableと表示されています。したがって、「bookworm向け修正版確定には36時間を要した」という記述は、Security Trackerの表示とは一致しません。

Debian開発者の一人はメーリングリストで「企業の判断なら6時間で決まるが、われわれは世界中の開発者が納得できる修正を作る責任がある」との旨を投稿していました。この発言は、民主的コミュニティが緊急事態に見せる底力を表しています。

【用語解説】

CVE-2026-31431

Copy Failに割り当てられた脆弱性識別番号。CVE(Common Vulnerabilities and Exposures)は脆弱性に対する標準的な識別システムである。

root権限

Linuxシステムにおける最高管理者権限。システムの全ファイルやプロセスに対する完全な制御権を持つ。

authencesn

Linuxカーネルの暗号テンプレートの一つ。認証付き暗号化機能を提供するが、今回の脆弱性の原因となった。

AF_ALG

カーネルの暗号サブシステムをユーザープログラムから利用できるようにするソケットインターフェース。

splice()

ファイル記述子間でデータを直接転送するLinuxシステムコール。コピーを伴わずページ参照で処理する。

ページキャッシュ

ファイルの内容をメモリ上に一時保存する仕組み。複数のプロセス間で共有されるため、今回の攻撃対象となった。

競合状態(race condition)

複数の処理が同時実行される際に、実行順序によって結果が変わってしまう不安定な状態。

直線的論理欠陥

確率的要素や競合状態を必要とせず、決定的に動作する論理上の設計ミス。

コンテナエスケープ

コンテナ内部から脱出してホストシステムの権限を取得する攻撃手法。

algif_aead

認証付き暗号化を提供するカーネルモジュール。無効化することで今回の攻撃を防げる。

【参考リンク】

Xint Code(外部)

Copy Failを発見したTheori社のAI駆動セキュリティ研究ツール。コードベースの脆弱性を自動検出する。

GitHub – Copy Fail CVE-2026-31431(外部)

Copy Failに関する技術詳細、概念実証コード、検証用ツールが公開されているプロジェクトページ。

Canonical Ubuntu(外部)

今回の脆弱性が確認されたLinuxディストリビューションの一つ。デスクトップからサーバー用途まで幅広く利用される。

Red Hat Enterprise Linux(外部)

企業向けLinuxディストリビューション。発見者側の公開情報では、RHEL 10.1(kernel 6.12.0-124.45.1.el10_1)での検証が示されている。

【参考記事】

What we know about Copy Fail (CVE-2026-31431) | @Bugcrowd(外部)

Copy Failの技術的影響とTheoriチームの実績について詳細に解説。過去のDirty Pipeとの比較や、グレーマーケットでの脆弱性価格についても言及している。

Copy Fail: 732 Bytes to Root on Every Major Linux Distributions – Xint(外部)

発見者であるXint Codeによる公式技術解説。脆弱性の根本原因、攻撃メカニズム、他の高重要度バグの発見についても詳述している。

CVE-2026-31431: The ‘Copy Fail’ Vulnerability Exposes Critical Data Handling Flaws(外部)

脆弱性の長期的影響とソフトウェアサプライチェーンへの信頼性問題を分析。監査の課題とセキュリティパラダイムの根本的再考の必要性を論じている。

oss-sec: CVE-2026-31431: CopyFail: linux local privilege scalation(外部)

Linux CVEチームによる公式発表。影響範囲と修正パッチのコミット情報を含む技術仕様を提供している。

【編集部後記】

Copy Failの情報を追いかけていて強く感じるのは、「同じLinuxカーネルに由来する脆弱性」でも、実際のリスク判断はディストリビューション、カーネル系列、運用環境によって変わるという点です。

技術的に見ると、上流で説明されている修正は、2017年に入ったalgif_aeadのin-place最適化をおおむねrevertし、out-of-place処理へ戻すものです。しかし運用上は、修正済みカーネルが自分の環境に配布されているか、再起動やライブパッチが必要か、コンテナやCIなど不特定コードを実行する環境か、といった条件で優先度が変わります。

私が自らインフラを運用している経験から言えば、この種の脆弱性では「どのベンダーが早いか」だけでなく、「自分の環境では誰がローカルコードを実行できるのか」「コンテナやCIの境界をどこまで信用しているのか」「カーネル更新をどの速度で適用できるのか」を確認する必要があります。特に、マルチテナント環境、CIランナー、サンドボックス、コンテナ基盤では、単一ユーザーのサーバーよりも優先度が高くなります。

Copy Failが提起したのは、「ローカル権限昇格だから後回しでよい」とは言い切れないという現実です。PoCが公開されており、コンテナやCIのように不特定コードを実行する環境では、ローカル権限昇格がホスト権限やテナント境界の問題に直結する可能性があります。

今回各社・コミュニティが見せた対応の温度差は、実際健全な多様性なのかもしれません。LinuxカーネルベースOS市場に、異なるリスク選好と運用哲学を持つ複数のプレイヤーが並存していることの証拠と言えるからです。選択肢があることは、選択する責任を伴いますが、選択肢がないことよりは良いものです。

次にLinuxカーネル由来の広範な脆弱性が公開されたとき、あなたの組織は「どのディストリビューションを使っているか」だけでなく、「どのカーネルが動いているか」「誰がその上でコードを実行できるか」「どの速度で安全に更新できるか」を即座に確認できるでしょうか。