取引先から「セキュリティ対策の水準を証明してほしい」と求められる状況は、一部の企業ではすでに日常になっています。その要求を制度として体系化し、共通の基準で可視化しようとするのが、経済産業省と内閣官房国家サイバー統括室が推進する「SCS評価制度」です。制度の正式な運用が始まる前に、支援サービスが先行ローンチされた今——その設計思想と射程の限界を検証します。

株式会社USEN ICT Solutions(本社:東京都品川区、代表取締役社長:高橋領一)は、株式会社ソリトンシステムズ(本社:東京都新宿区、代表取締役社長:鎌田理)が提供する適合診断サービス「SCS Navi」の取り扱いを2026年4月27日に開始した。経済産業省を主管庁とし、政府全体のサイバーセキュリティ政策を統括する立場から内閣官房国家サイバー統括室が関与する「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の運用開始(2026年度末以降を想定)に向けた対応支援サービスである。

同制度では★3・★4の段階で評価が付与される仕組みが想定されており、「SCS Navi」では経済産業省公表の「★3・★4要求事項・評価基準案一覧」をもとにしたヒアリングシートの提供と、コンサルタントによるヒアリングを経たアセスメント報告書および対応方針の提示が行われる。USEN ICT Solutionsは2025年1月より「サイバーセキュリティラボ」を運営している。

From: ![]() SCS評価制度 適合診断サービス「SCS Navi」の取り扱いを開始 ~経済産業省による制度の運用開始を見据え、中堅・中小企業の対応をワンストップで支援~ | USEN GATE 02

SCS評価制度 適合診断サービス「SCS Navi」の取り扱いを開始 ~経済産業省による制度の運用開始を見据え、中堅・中小企業の対応をワンストップで支援~ | USEN GATE 02

【編集部解説】

このサービス開始は、経済産業省が2026年3月27日に「制度構築方針」を確定させ、実際の運用主体となるIPA(独立行政法人情報処理推進機構)が4月21日に公式サイトを開設してから、わずか6日後のことです。制度の正式な運用が始まる前に、支援サービスが市場に先行するこの構図は、制度と市場が同時並行で動いている現在地を示しています。

なお、経済産業省と内閣官房国家サイバー統括室は同日(4月27日)、SCS評価制度に関する注意喚起を別途発出しています。その内容は「評価を取得していないと商取引が規制される」「今すぐ評価を取得しないと入札から除外される」といった不適切な勧誘が実際に報告されているというもので、「このような営業活動は、本制度の趣旨・目的とは異なる」と明言し、「IPAから正しい情報を入手するよう」呼びかけています。USEN ICT Solutionsのサービス開始と同じ日に監督官庁がこの注意喚起を発出したという事実は、制度をめぐる市場の動きがすでに混濁しつつあることを示しています。

なぜ今、この制度が必要とされているのか

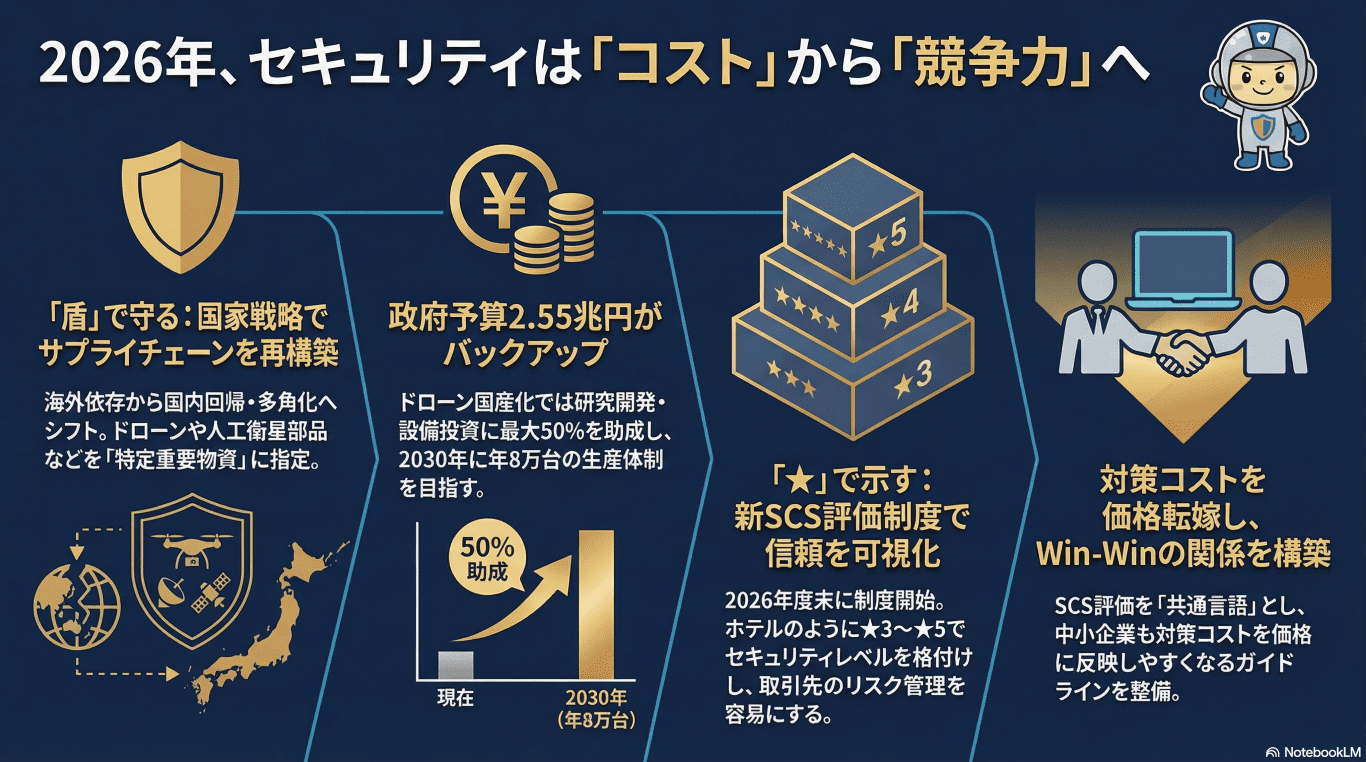

IPAが発表する「情報セキュリティ10大脅威 2026」では、「サプライチェーンや委託先を狙った攻撃」が組織編で2023年以降4年連続2位にランクインし続けています。IPAの2024年度中小企業実態調査によれば、回答した4,191社のうち約23.3%(975社)が2023年度にサイバーインシデントを経験したとされています。

問題の構造はシンプルです。大企業が防御を固めるほど、取引関係でつながる中小企業が侵入路として使われやすくなります。同調査によれば、インシデントを経験した企業(975社)のうち、「取引先への影響は特になし」という回答を除いた約7割が、自社のインシデントが取引先にも何らかの影響を及ぼしたと回答しており、この非対称な構造を個社単独で解決することは難しいです。さらに、従来の取引慣行では発注側企業ごとにセキュリティ要求がバラバラで、複数の異なるチェックリストへの重複対応を強いられる受注側の非効率も問題視されてきました。SCS評価制度は、この双方の問題を共通基準の制定によって解消することを目的としています。

★3・★4・★5——段階制の設計思想

SCS評価制度は★3・★4・★5という3段階の枠組みで構成されていますが、2026年度末以降の制度運用開始時点で評価付与の対象となるのは★3・★4のみです。★5の要求事項は2026年度以降の検討事項とされており、現時点では枠組みの位置づけとして示されるにとどまります。★5に言及した記述を見かけた場合は、「現行制度で取得可能な評価ではない」と理解しておくことが必要です。

★3は「一般的なサイバー脅威に対処しうる水準」として規定されており、ガバナンス・アクセス管理・インシデント対応・委託先管理などの領域にわたる要求事項で構成されています。要求事項の正確な項目数については、IPAが公開する「★3・★4要求事項・評価基準案一覧」を参照することを推奨します(二次解説資料によって数値に差異があり、本稿では一次資料への参照を優先します)。★4はそこから「内外への被害拡大防止・目的遂行のリスク低減」まで踏み込み、CISO設置・委託先のセキュリティ監査・インシデント対応訓練といったガバナンス領域が加わります。

評価方法にも差があります。★3は自己評価をベースに、セキュリティ専門家による確認・助言、経営層による自己適合宣誓、IPA事務局への提出という流れで取得できます。★4は評価機関による文書確認・実地審査・技術検証の3段階審査が必須となり、取得の難度は大きく上がります。

国際制度との対応関係

この設計を国際的な文脈に置くと、輪郭がより明確になります。

★3の「自己評価+専門家の確認・助言+経営層による自己適合宣誓」という枠組みは、英国のCyber Essentials(基礎的なサイバー衛生を自己評価で示す制度)に構造的に近いといえます。★4の「評価機関による文書確認+実地審査+技術検証」の三段構成は、米国のCMMC(Cybersecurity Maturity Model Certification)Level 2における第三者評価機関(C3PAO)モデルに近いといえます。要求事項の領域区分も、NIST CSF(Identify/Protect/Detect/Respond/Recover)やISO/IEC 27001/27002のコントロール群と整合的に読める部分が多いです。

既存認証との関係については、経済産業省はISMS(ISO/IEC 27001)・Pマークと相互補完的に発展させる方向性を示していますが、具体的な重複領域と差分は以下のように整理できます。情報セキュリティガバナンス・アクセス管理といった領域ではISMSとの重複評価が可能な部分がありますが、SCS制度が独自に求める「取引先管理」「サプライチェーン全体での可視化」はISMSやPマークだけでは対応しきれません。ISMAPやSOC 2 Type IIを取得済みの企業も同様に、SCS評価制度は別途対応が必要という前提で準備することが求められます。

ただし、個別の要求事項レベルでの正確なマッピングにはIPA公開資料の精査が必要であり、本稿の時点では構造的な類似性の指摘にとどめます。

「SCS Navi」が担う役割

「SCS Navi」は、ソリトンシステムズが開発した診断ツールをUSEN ICT Solutionsが取り扱う形で提供されます。★3・★4の要求事項を整理したヒアリングシート(Excel形式)を提供し、コンサルタントがヒアリングを実施したうえでアセスメント報告書と対応ロードマップを提示します。申し込みから報告会まで約1.5ヶ月が目安とされています。

USEN ICT Solutionsは2025年1月から運営している「サイバーセキュリティラボ」を通じて中小企業向けの情報発信を続けてきており、今回のサービス開始はその延長線上に位置します。「診断から対策製品の提案までワンストップ」という事業設計は、情報収集の負担が大きい中小企業にとって現実的な入口になりえます。

★3 要求事項を読み解く——小規模事業者の現場感覚

私が代表を務める一般社団法人もIT運用を自組織で担う規模であり、「★3を取るとしたら何が必要か」は机上の話ではありません。

★3が要求する「セキュリティ専門家の確認・助言」と「経営層による自己適合宣誓」は、一人代表または少人数運営の法人では形式と実質が大きく乖離しうるものです。経営者自身がセキュリティ判断を担いながら、同時にその判断の独立性を担保することは構造的に難しいです。委託先管理についても、IT委託先が1社か2社しかない法人では、「委託先のセキュリティ水準を監査する」という要件がどこまで実質的に機能するか疑問が残ります。規程類は整備できても、運用の実態が伴わないまま認証取得だけが進むリスクは中小企業よりむしろ小規模事業体において高いといえます。

より根本的な問題として、中小企業基本法上の「中小企業」よりさらに小さい事業主体——個人事業主、フリーランス、従業員数名の法人——は、認証取得に伴う費用・運用負担・専門知識の閾値という点で、制度の実質的な射程外になる可能性が高いです。USEN ICT Solutionsが「中堅・中小企業向け」と明示しているのは誠実な射程設定でもありますが、サプライチェーンの末端にいる小規模事業者が制度の外側に置かれたまま取引要件として認証を事実上求められる構造は、別途検討が必要な問題です。

潜在的なリスク三点

形骸化のリスク ★3の自己評価モデルは手続きの簡易化というメリットがある一方で、書類上の整合性を確保しながら実態が伴わないケースを構造的に生みやすいです。評価ガイドラインの設計と運用監督の質が、制度全体の信頼性を左右します。

コスト負担 経済産業省はIPAと連携し「サイバーセキュリティお助け隊サービス(新類型)」を中小企業向け支援策として創設する方針ですが、診断費用・対策実装費用・維持管理コストの累積は経営規模によっては重いです。特に零細事業者にとっては、支援策があっても負担の絶対値が問題になりえます。

診断と販売の利益相反 アセスメントの結果として「不足している」と判定された項目に対し、診断と同じ事業者が自社の製品・サービスを提案する構造は、利便性と引き換えに診断の客観性を担保しにくいです。参考として、米国のCMMC制度では評価機関(C3PAO)がマネージドサービス提供者(MSP)機能から制度上分離されており、この利益相反を設計段階で意識した構造になっています。SCS評価制度の★3における「セキュリティ専門家の確認・助言」要件が提供者の独立性をどの程度担保しているかは、IPA公式資料の精査が必要な論点です。サービス利用を検討する企業は、「診断を担う者が、診断結果に基づいた製品販売から経済的利益を得る立場にあるかどうか」を、取引前に確認する習慣を持つことが望まれます。

制度が何を見えるようにし、何を見えないままにするか

SCS評価制度は「セキュリティの可視化」を目的として設計されています。しかし可視化は選択であり、制度が「見えるようにする」のはチェックリストで定義できる対策の実施状況です。見えないままになりやすいのは、チェックリストを満たしながら実質的な防御能力が伴わない状態、認証取得の圏外に置かれた事業主体のリスク、そして制度設計の議論に参加できなかったステークホルダーの実情です。

制度が共通の信頼基準として機能するためには、「何を評価しているか」と同時に「何を評価していないか」を制度自身が開示し続けることが求められます。IPAが2026年度下期(2026年10月〜2027年3月)に公開予定の評価ガイド等の中身を、引き続き注視していきたいと思います。運用開始はその「以降」と位置づけられており、実質的に2027年初頭以降になる見通しです。

【関連記事】

アーリーアダプターの生存戦略|サプライチェーン強靱化とSCS評価制度を追い風に変える方法 (innovaTopia)

SCS評価制度の戦略的意義と全体像を、制度設計フェーズの段階で解説した特集記事。本記事の前提となる視点を提供する。

USEN ICT Solutions調査レポート|企業のセキュリティ対策、政策水準とのギャップが浮き彫りに (innovaTopia)

情シス担当者1,932名対象の実態調査が示す、政策水準と実装レベルの乖離。USEN ICT Solutionsの一連の動きを追う前段の記事。

総務省サイバーセキュリティWG報告書公表、改正地方自治法施行で自治体DXが新段階へ (innovaTopia)

自治体のサイバーセキュリティ統一基準の動きを解説。SCS評価制度と並ぶ、日本の信頼可視化インフラ整備の動向を読み解ける。

能動的サイバー防御、2026年10月施行へ—警察・自衛隊に限定的な無害化措置権限 (innovaTopia)

日本のサイバー安全保障政策の大転換を解説。SCS評価制度と合わせて、日本のサイバーセキュリティ政策の全体像を把握できる。

日本はなぜ狙われるのか? 2025年サイバー攻撃に現れた「4つの傾向」と新時代の防衛戦略 (innovaTopia)

日本企業が直面するサイバー攻撃の傾向を整理。SCS評価制度が必要とされる背景の理解を補強する解説記事。

【用語解説】

SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)

経済産業省を主管庁とし、政府全体のサイバーセキュリティ政策を統括する内閣官房国家サイバー統括室が関与する評価制度。IPAが運営主体となり、2026年度末以降の制度開始を想定。★3・★4を評価段階として設定(★5は検討段階)。

★3(スリースター)

SCS評価制度における基礎水準。一般的なサイバー脅威に対処しうることを基準とし、自己評価+専門家確認+経営層による自己適合宣誓+IPA事務局への提出というフローで取得。

★4(フォースター)

SCS評価制度における中位水準。★3の要求事項に加え、委託先監査・インシデント対応訓練・CISO相当の設置など、ガバナンス領域を含む構成。第三者評価機関による文書確認・実地審査・技術検証の三段階審査が前提。

CMMC(Cybersecurity Maturity Model Certification)

米国防省(DoD)が防衛産業サプライチェーンに要求するサイバーセキュリティ成熟度認証制度。評価機関(C3PAO)をサービス提供者(MSP)から制度上分離しており、SCS評価制度の設計上の参照点のひとつ。

Cyber Essentials

英国国家サイバーセキュリティセンター(NCSC)が推進する、基礎的なサイバー衛生を自己評価で示す認証制度。SCS評価制度の★3と構造的に類似した位置づけ。

NIST CSF(Cybersecurity Framework)

米国国立標準技術研究所(NIST)が策定したサイバーセキュリティフレームワーク。Identify/Protect/Detect/Respond/Recoverの5機能で構成。SCS評価制度の要求事項区分との整合性が高いフレームワーク。

C3PAO(Certified Third-Party Assessment Organization)

CMMC Level 2の評価を行う認定第三者評価機関。マネージドサービス提供者(MSP)機能から制度上分離されており、診断と販売の利益相反を構造的に防ぐ設計。Level 3はDIBCAC(DoD傘下の政府機関)による政府主導の審査が前提。

ISMS(ISO/IEC 27001)

情報セキュリティマネジメントシステムの国際規格。情報セキュリティガバナンス・アクセス管理の領域ではSCS評価制度との重複評価が可能な部分があるが、取引先管理・サプライチェーン可視化はSCS制度独自の要求領域。

【参考リンク】

サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)| IPA(外部)

SCS評価制度の公式サイト。評価スキーム・スケジュール・運営体制を確認できる一次資料。

「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」を公表 | 経済産業省(2026年3月27日)(外部)

経産省と内閣官房が確定した制度構築方針の全文。★3・★4の要求事項Excelファイルも付属。

SCS評価制度に関する注意喚起 | 経済産業省(2026年4月27日)(外部)

不適切な勧誘への注意喚起。制度の任意性と特定製品の非必須性を経産省が明示。

SCS Navi | ソリトンシステムズ(外部)

SCS Naviの開発元によるサービス詳細ページ。チェック項目数・料金・提供フローを確認できる。

SCS Navi サービスページ | USEN GATE 02(外部)

USEN ICT Solutionsによる取り扱いページ。診断後の製品提案ラインアップも確認できる。

【参考記事】

経済産業省「SCS評価制度に関する制度構築方針」を公表しました(外部)

経産省と内閣官房国家サイバー統括室が、2026年3月27日に最終的な制度構築方針を確定したことを発表した。

PwC Japan「SCS評価制度の具体化と今後の展開について」(外部)

★3・★4の運用開始時期と、★3取得に必要な4つの対応プロセスを解説。

富士フイルムビジネスイノベーション「SCS評価制度とは?」(外部)

★3・★4のチェックリスト構成と、基礎的防御からガバナンスまでの段階的要求事項を解説した記事。

IPA「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書(外部)

全国の中小企業4,191社を対象とした調査で、被害企業の約7割が取引先に影響が及んだと回答した結果を報告。

IPA「SCS評価制度の詳細情報」(外部)

2026年4月21日に公開された制度詳細情報ページ。★3・★4それぞれの水準と運用スケジュールが明記されている。

トレンドマイクロ「経済産業省『SCS評価制度』とは?」(外部)

2026年1月時点での制度概要を解説。新制度を「負荷ではなくチャンス」と捉える視点を提示している。

wiz LANSCOPE「SCS評価制度とは?」(外部)

SCS評価制度の対象範囲がサプライチェーンを構成するすべての企業であることを解説した記事。

【編集部後記】

「制度ができれば信頼が可視化される」という言い方をするとき、私はいつも少し立ち止まります。可視化とは選択であり、何かを見えるようにすることは同時に、別の何かを見えないままにすることでもあるからです。

SCS評価制度が「見えるようにする」のは、チェックリストで定義できる対策の実施状況です。一方で、制度の外側に置かれた事業主体のリスクや、認証を取得できない規模の事業者が取引から事実上排除されていく過程は、制度の内側からは見えにくい。ベンダー・大企業・政府・中小企業・マイクロ法人・個人——それぞれの立場から、この制度はまったく異なる顔を持ちます。

私自身、小規模な法人のIT運用責任者として、この制度の射程がどこまで届くかを身近な問題として考えています。IPAが2026年度下期(2026年10月〜2027年3月)に公開予定の運用規程と評価ガイドの詳細を、引き続き批判的な目で追っていきます。