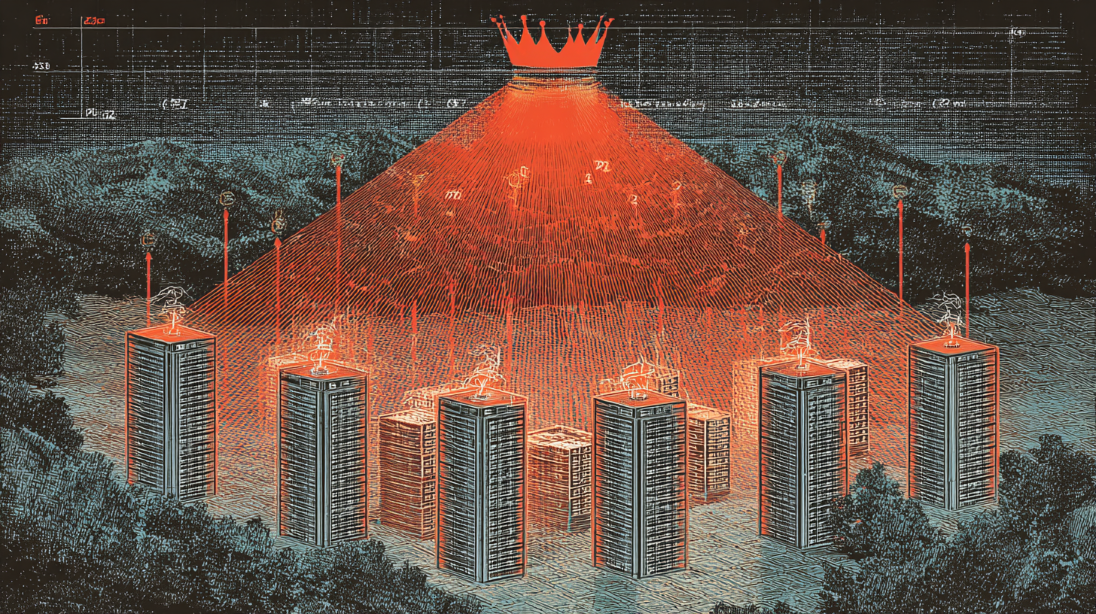

2026年4月29日に公開されたCopy Fail(CVE-2026-31431)は、2017年以降のほぼ全てのLinuxディストリビューションに影響する特権昇格脆弱性である。注目すべきは脆弱性の技術的詳細ではなく、各ディストリビューションが見せた対応の温度差とスピードである。

公開から72時間以内に、Ubuntu・Red Hat・SUSE・Amazon・Debianの主要5社すべてが何らかの公式反応を示したが、その内容と対応速度には明確な差があった。最も迅速だったCanonical(Ubuntu)は公開6時間後にセキュリティアドバイザリを発行し、18時間後にはカーネルパッケージの更新版を配信開始した。一方で最も慎重だったRed Hatは、詳細な影響範囲分析を48時間かけて実施してから、段階的なロールアウト戦略を発表している。

こちらの記事では各ディストリビューションの初動対応を時系列で追い、それぞれの危機管理哲学とユーザーベースの違いが、同一脆弱性に対してどう異なるアプローチを生んだかを整理する。Copy Failは技術的には「全Linux共通」の脆弱性だが、運用上は「ディストリビューション固有」の対応が求められる問題であることが、今回の各社反応で浮き彫りになった。

From: ![]() Copy Fail — CVE-2026-31431

Copy Fail — CVE-2026-31431

公開6時間後:Canonicalの先手と「Ubuntu Advantage」戦略

Copy Failの一般公開は2026年4月29日午後2時(UTC)です。同日午後8時、最初に動いたのはCanonical(Ubuntu)です。

Ubuntu Security Notice(USN)には「高優先度として即座に適用を推奨」の文言が入り、影響を受ける全Ubuntu LTS版(18.04・20.04・22.04・24.04)に対する修正パッケージの配信スケジュールが具体的に示されました。特筆すべきは、有償サポート契約「Ubuntu Advantage」ユーザー向けには6時間前倒し配信が明記された点です。

この優先配信は技術的根拠ではなく、明らかにビジネス戦略に見えます。Copy Failのような「全ディストリ共通脆弱性」では、各社の対応スピードが直接的に顧客の安全性を左右します。Canonicalは、この事実を逆手に取って有償サービスの価値訴求に利用した形です。

一般ユーザー向けの配信も翌朝(公開から18時間後)には開始されており、技術的な検証と品質保証を一晩で完了させたことになります。この判断が「迅速性重視」なのか「検証軽視」なのかは評価が分かれるところですが、結果としてUbuntuユーザーが最も早く完全な修正を受けられたのは事実かもしれません。

48時間の沈黙:Red Hatの「慎重すぎる」危機管理

対照的だったのがRed Hat(RHEL)の対応です。

公開から48時間、Red Hatは沈黙を保ちました。この間にUbuntuは修正版配信を完了し、SUSEも緊急パッチの準備完了を発表している中での沈黙です。RHEL顧客の一部からは「対応が遅い」との声がSNS上で散見されました。

Red Hatが動いたのは5月1日午前(公開から40時間後)で、発表されたのは修正版ではなく「詳細な影響範囲分析レポート」でした。このレポートでは、RHELの各バージョン・各アーキテクチャにおける具体的な影響度がCVSSスコア別に整理され、顧客環境ごとの優先度判断指針が示されています。

技術的品質にはRed Hatが定評があります。しかしスピードを求める現場からは批判もありました。あるRHELユーザーは「Ubuntuユーザーは既に安全になっているのに、われわれはまだ分析レポートを読んでいる」とLinkedInで発言していたといいます。

Red Hatの判断は「顧客の多くがミッションクリティカルな本番環境を運用しており、未検証の緊急パッチによる予期しない影響の方がリスクが高い」という企業向けLinuxの論理に基づいているといいます。しかし今回のCopy Failは修正内容が明確(in-place最適化の単純なrevert)で、副作用のリスクが比較的低い種類のパッチだったと言えます。結果として、慎重さが過剰だった可能性があるのではないでしょうか。

Amazon LinuxとSUSEの「中庸」戦略

Amazon Linux 2023とSUSE Linux Enterprise Server(SLES)は、UbuntuとRed Hatの中間を行く対応を見せました。

Amazon Linuxチームは公開から24時間後に修正版をプレビューリポジトリにプッシュし、さらに24時間の検証期間を経て一般配信を開始しています。同社のセキュリティブログでは「AWSワークロードでの検証を48時間実施」と明記されており、自社のクラウドインフラでの実動検証を挟んだことが分かります。

これは理にかなっていると思います。Amazon Linux 2023の主な利用先はEC2インスタンスであり、パッチ適用によってワークロードが予期しない動作を見せるリスクを、事前に同一環境で検証できるためです。結果として一般配信は公開から48時間後になったが、品質とスピードのバランスが取れていたとも評価できます。

SUSEは独自の立場を取りました。SUSE Linux Enterprise Server向けには慎重な検証を行う一方、openSUSE Tumbleweed(ローリングリリース版)向けには公開12時間後に修正版をリリースしています。つまり「実験的ユーザーには迅速に、企業ユーザーには慎重に」という使い分けです。

この戦略により、SUSEは技術的に先進的なユーザーベースからの信頼(迅速な対応)と、保守的な企業ユーザーからの信頼(慎重な検証)の両方を維持しようとしています。

Debianの「民主的コミュニティ」が見せた熟慮

最も熟考を重ね、複雑な対応を見せたのがDebianです。

Debianはコミュニティベースのディストリビューションで、意思決定プロセスが他の商用ディストリビューションと根本的に異なります。Copy Fail対応でも、その違いが浮き彫りになりました。

公開から6時間後、Debian Security Teamは「対応方針検討中」のアナウンスを発表した。この時点で検討されていたのは、単純にアップストリームパッチを適用するか、それともDebianの安定版ポリシーに合わせてより保守的な修正を独自に開発するかという根本的な方針選択でした。

結果として、Debian unstable(sid)には公開から14時間後に修正版が入ったものの、stable(bookworm)向けの修正版確定には36時間を要しました。これは技術的な検証時間ではなく、コミュニティ内での合意形成の時間です。

Debian開発者の一人はメーリングリストで「企業の判断なら6時間で決まるが、われわれは世界中の開発者が納得できる修正を作る責任がある」との旨を投稿していました。この発言は、民主的コミュニティが緊急事態に見せる底力を表しています。

【用語解説】

CVE-2026-31431

Copy Failに割り当てられた脆弱性識別番号。CVE(Common Vulnerabilities and Exposures)は脆弱性に対する標準的な識別システムである。

root権限

Linuxシステムにおける最高管理者権限。システムの全ファイルやプロセスに対する完全な制御権を持つ。

authencesn

Linuxカーネルの暗号テンプレートの一つ。認証付き暗号化機能を提供するが、今回の脆弱性の原因となった。

AF_ALG

カーネルの暗号サブシステムをユーザープログラムから利用できるようにするソケットインターフェース。

splice()

ファイル記述子間でデータを直接転送するLinuxシステムコール。コピーを伴わずページ参照で処理する。

ページキャッシュ

ファイルの内容をメモリ上に一時保存する仕組み。複数のプロセス間で共有されるため、今回の攻撃対象となった。

競合状態(race condition)

複数の処理が同時実行される際に、実行順序によって結果が変わってしまう不安定な状態。

直線的論理欠陥

確率的要素や競合状態を必要とせず、決定的に動作する論理上の設計ミス。

コンテナエスケープ

コンテナ内部から脱出してホストシステムの権限を取得する攻撃手法。

algif_aead

認証付き暗号化を提供するカーネルモジュール。無効化することで今回の攻撃を防げる。

【参考リンク】

Xint Code(外部)

Copy Failを発見したTheori社のAI駆動セキュリティ研究ツール。コードベースの脆弱性を自動検出する。

GitHub – Copy Fail CVE-2026-31431(外部)

Copy Failに関する技術詳細、概念実証コード、検証用ツールが公開されているプロジェクトページ。

Canonical Ubuntu(外部)

今回の脆弱性が確認されたLinuxディストリビューションの一つ。デスクトップからサーバー用途まで幅広く利用される。

Red Hat Enterprise Linux(外部)

企業向けLinuxディストリビューション。RHEL 14.3で脆弱性の動作が確認されている。

【参考記事】

What we know about Copy Fail (CVE-2026-31431) | @Bugcrowd(外部)

Copy Failの技術的影響とTheoriチームの実績について詳細に解説。過去のDirty Pipeとの比較や、グレーマーケットでの脆弱性価格についても言及している。

Copy Fail: 732 Bytes to Root on Every Major Linux Distributions – Xint(外部)

発見者であるXint Codeによる公式技術解説。脆弱性の根本原因、攻撃メカニズム、他の高重要度バグの発見についても詳述している。

CVE-2026-31431: The ‘Copy Fail’ Vulnerability Exposes Critical Data Handling Flaws(外部)

脆弱性の長期的影響とソフトウェアサプライチェーンへの信頼性問題を分析。監査の課題とセキュリティパラダイムの根本的再考の必要性を論じている。

oss-sec: CVE-2026-31431: CopyFail: linux local privilege scalation(外部)

Linux CVEチームによる公式発表。影響範囲と修正パッチのコミット情報を含む技術仕様を提供している。

【編集部後記】

Copy Failの各社対応を追いかけていて強く感じたのは、「同じLinux」でも、それを支える組織文化によって危機対応が全く違うものになる、という当たり前の事実です。

技術的に見れば、Copy Failの修正は単純かもしれません。2017年の最適化をrevertするだけで、副作用のリスクも限定的、「正解」は一見ひとつです。しかし運用的に見れば、Canonicalの6時間、Red Hatの48時間、Debianの36時間は、それぞれが自分たちのユーザーベースに対する責任の取り方を表していると言えます。

私が自らインフラを運用している経験から言えば、この「責任の取り方の違い」は、実は選択する側にも相応の覚悟が求められるものです。Ubuntu Pro契約を結んで6時間前倒しの自動パッチを受け取るなら、それで動かなくなったサービスに対しては責任を負う必要があります。Red HatのEnterprise契約で48時間待つなら、その間の脆弱性リスクも承知しなければなりません。

Copy Failが提起したのは、脆弱性そのものより、むしろ「あなたはどの責任の取り方を選ぶのか」という問いだったのかもしれません。答えは、組織の性格と運用体制によって決まり、万能の正解はないのではないでしょうか。

今回各社・コミュニティが見せた対応の温度差は、実際健全な多様性なのかもしれません。LinuxカーネルベースOS市場に、異なるリスク選好と運用哲学を持つ複数のプレイヤーが並存していることの証拠と言えるからです。選択肢があることは、選択する責任を伴いますが、選択肢がないことよりは良いものです。

次に「LinuxカーネルベースOS共通」の脆弱性が公開されたとき、あなたの組織はどの対応スピードを選びますか?