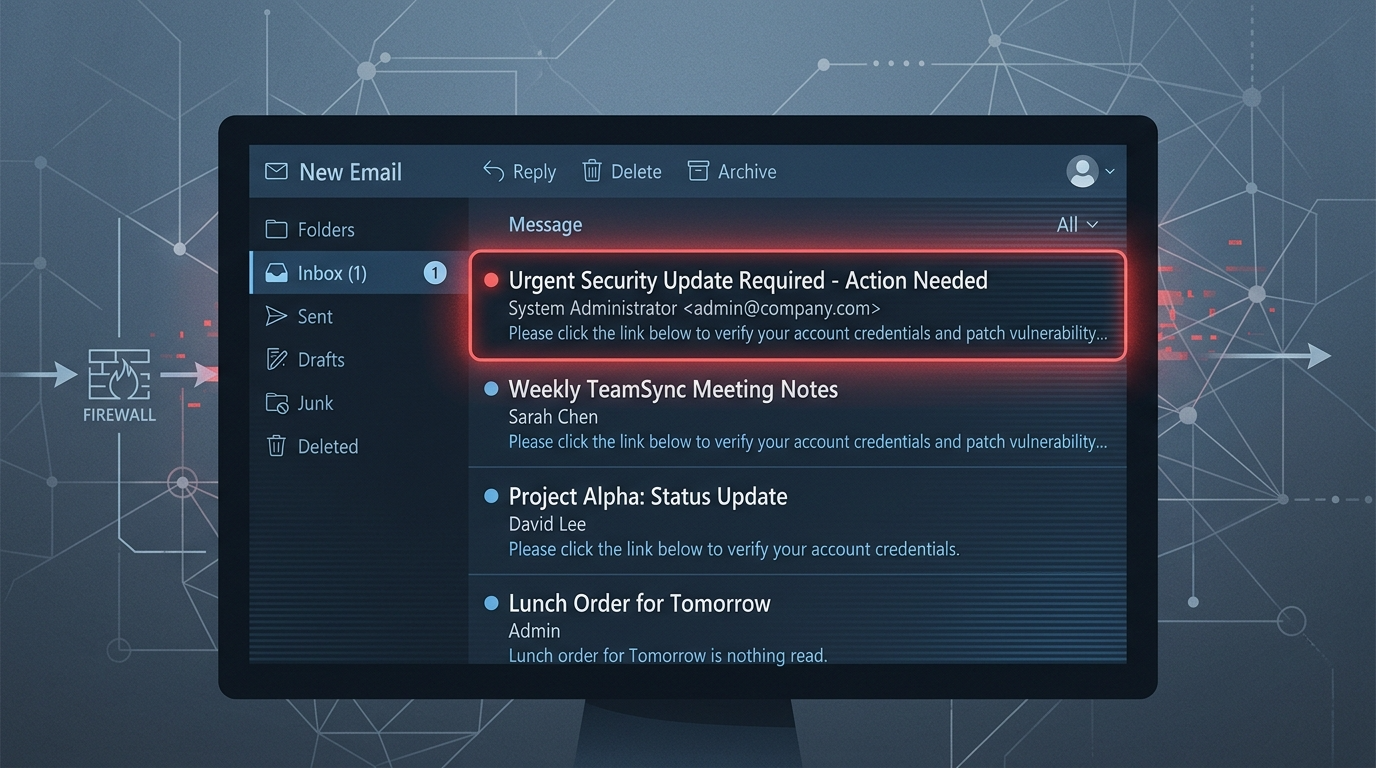

普段はメールを守ってくれる「関所」が、ある日逆に攻撃者の入口に変わるとしたら──。日本企業に広く導入されているメールセキュリティ製品で、認証なしで任意コード実行が可能な「緊急」レベルの脆弱性が公表され、しかも悪用が既に確認されています。

キヤノンマーケティングジャパン株式会社が提供するメールセキュリティ製品「GUARDIANWALL MailSuite」に、スタックベースのバッファオーバーフローの脆弱性が存在することが、2026年5月13日にJVN#35567473として公表されました。

影響を受けるのはオンプレミス版のVer 1.4.00からVer 2.4.26まで、およびSaaS版「GUARDIANWALL Mailセキュリティ・クラウド」の2026年4月30日のメンテナンスより前のバージョンです。

脆弱性はpop3wallpasswdコマンドに存在し(CWE-121、CVE-2026-32661)、CVSS v4.0基本値は9.3、CVSS v3.0基本値は9.8と評価されました。pop3wallpasswdがgrdnwwwユーザ権限で実行される構成が影響を受け、細工されたリクエストの送信により任意のコードが実行される可能性があります。オンプレミス版では本脆弱性を悪用した攻撃が既に確認されており、SaaS版は2026年4月30日のメンテナンスで修正済みです。

JPCERT/CCは同日、注意喚起JPCERT-AT-2026-0013を発出しました。

From: ![]() JVN#35567473 GUARDIANWALL MailSuiteにおけるスタックベースのバッファオーバーフローの脆弱性

JVN#35567473 GUARDIANWALL MailSuiteにおけるスタックベースのバッファオーバーフローの脆弱性

【編集部解説】

今回の事案でまず押さえておきたいのは、JVNの本文では平易な日本語として明示されていない一文が、JPCERT/CCの注意喚起側でははっきり書かれている点です。攻撃者が当該製品のWebサービスに細工したリクエストを送信した場合、認証なしで任意のコードを実行される可能性があります。これはCVSSベクトルの「PR:N(権限不要)」を平易に言い換えたもので、攻撃者が事前にアカウント情報を入手していなくても、ネットワーク経由で直接Webサービスを叩いて侵入できることを意味します。CVSS基本値9.3/9.8という数字の重さは、ここから来ています。

「スタックベースのバッファオーバーフロー」は、CWE-121に分類される古典的な脆弱性です。プログラムが使うメモリ領域(スタック)に想定以上のデータを書き込ませ、本来実行されるべきコードのアドレスを攻撃者が上書きする──そうした1990年代から知られる手口が、2026年の現在もエンタープライズ製品から見つかり続けている事実は、メモリ安全でない言語で書かれた既存コードの根深さを物語っています。

注意したいのは、本製品が「メールセキュリティ」を担う立場の製品である点です。GUARDIANWALL MailSuiteは、MailFilter(フィルタリング)、MailConvert(暗号化・宛先変換)、MailArchive(メール保存)の3製品を統合したパッケージで、導入構成によっては、組織内のメールトラフィックが通過する「関所」のような存在となります。この関所そのものが攻撃者の手に落ちた場合、過去メールの一括窃取、なりすまし送信、内部ネットワークへの足場確保といった、通常のRCE(リモートコード実行)以上の被害シナリオが理論上は想定されます。守り手が裏口になる──セキュリティ製品の脆弱性が他のソフトより重く扱われる理由がここにあります。

時系列の整理も重要です。キヤノンマーケティングジャパンは、対象ユーザー向けに5月1日と5月4日にメールで個別案内を実施した上で、5月13日に公開告知を出しています。つまり、公開前に水面下の対応期間が設けられていたことになります。攻撃が既に確認されていた状況を踏まえれば、開発者・JPCERT/CC・ユーザー企業の三者間で、限定共有による被害最小化と公開告知による広範な周知のバランスが慎重に取られた跡が読み取れます。

SaaS版とオンプレミス版の対応速度差も、構造的な論点です。クラウド版は2026年4月30日のメンテナンスで既に塞がれていた一方、オンプレミス版利用者については、対象ユーザーに対して5月1日・4日にメールで個別案内が行われ、5月13日に一般向けの公開告知が出される流れとなりました。クラウドサービスの「事業者側で一括して対応できる」優位性と、オンプレ運用の「自社管理と情報公開のタイミングが連動する」というトレードオフが、明確に表れた事例といえます。

回避策の運用負荷にも触れておくべきでしょう。公式に提示されているワークアラウンドは、管理画面プロセス(WGWワーカー)の停止です。管理者がWeb UIから運用状態を確認できなくなる対応であり、即時パッチ適用が難しい現場にとっては、可視性を失った状態でメールフローだけが流れ続けるという、判断の難しい局面に置かれます。

国際的な文脈を添えるなら、メールゲートウェイ、EDR、VPN機器など「セキュリティを担う製品」自体が攻撃の起点になる事例は、近年世界的な傾向として定着しつつあります。海外では大手セキュリティベンダの製品で類似の認証不要RCEが繰り返し報告されており、今回のGUARDIANWALLの一件も、日本における同じ系譜上に位置付けられる事案だと私は捉えています。

長期的な示唆として残るのは、「セキュリティ製品もまた、サプライチェーンリスクの一部である」という認識です。導入時の信頼性評価だけでなく、運用フェーズでの脆弱性監視、迅速なパッチ適用体制、そして万一の侵害時を想定したログ保全──こうした「セキュリティ製品そのものを守る運用」が、これからの情報システム部門にとって標準業務になっていくはずです。今回の件は、その必要性を改めて突きつけた一報として記憶されるべきでしょう。

【用語解説】

スタックベースのバッファオーバーフロー(CWE-121)

プログラムがメモリ上の「スタック」と呼ばれる領域に確保したバッファへ、想定を超えるデータが書き込まれることで発生する脆弱性のこと。書き換えられたメモリ領域に攻撃者が用意したコードのアドレスが上書きされ、結果として任意のコード実行を許す古典的かつ深刻な攻撃経路である。

CWE(Common Weakness Enumeration)

ソフトウェアの脆弱性をカテゴリ別に分類した共通識別子のこと。MITRE Corporationが管理しており、CWE-121は「スタックベースのバッファオーバーフロー」を指す。

CVE(Common Vulnerabilities and Exposures)

個別の脆弱性に対して付与される国際的な識別番号のこと。本件はCVE-2026-32661として登録されている。

CVSS(Common Vulnerability Scoring System)

脆弱性の深刻度を0.0〜10.0の数値で評価する国際標準のこと。CVSS v3.0の基本値9.8、v4.0の基本値9.3は、いずれも「緊急(Critical)」の最上位ランクに該当する。

RCE(Remote Code Execution)

「リモートコード実行」の略。攻撃者が遠隔から標的システム上で任意のプログラムを実行できる状態を指す、最も深刻なクラスの攻撃結果のひとつだ。

認証なし(Unauthenticated)

攻撃の成立に、有効なアカウントやパスワードなどの事前認証情報を必要としないこと。インターネット越しに到達可能であれば、その時点で侵入を試みられる状態を意味する。

pop3wallpasswd / grdnwww

GUARDIANWALL MailSuite内部で動作するコマンド名およびユーザ権限名のこと。pop3wallpasswdコマンドがgrdnwwwユーザの権限で実行される構成のとき、本脆弱性の影響を受ける。

ワークアラウンド(回避策)

修正パッチを適用できるようになるまでの間、攻撃の影響を一時的に避けるための代替策のこと。今回は管理画面プロセスの停止が公式に案内されている。

オンプレミス / SaaS

「オンプレミス」は自社の設備内にソフトウェアを導入・運用する形態、「SaaS(Software as a Service)」は提供事業者が運営するクラウド環境を利用する形態である。脆弱性対応のスピードは一般にSaaSが優位となる。

EDR(Endpoint Detection and Response)

PCやサーバなどエンドポイント上の不審な挙動を検知・記録・対処するセキュリティ製品の総称。

サプライチェーンリスク

自社のシステムに組み込まれた外部製品やサービスが、攻撃の入口となるリスクのこと。今回のような「セキュリティ製品自体の脆弱性」も、その典型例に含まれる。

【参考リンク】

キヤノンマーケティングジャパン株式会社 公式サイト(外部)

GUARDIANWALLシリーズなど法人向けセキュリティ製品を国内提供するキヤノングループ販売会社の公式サイトである。

GUARDIANWALL MailSuite 製品ページ(外部)

メールフィルタリング、暗号化、アーカイブの3機能を統合したメールセキュリティパッケージの公式紹介ページだ。

GUARDIANWALLシリーズ サポート情報サイト(外部)

GUARDIANWALL製品群の脆弱性告知・メンテナンス情報を発信する、開発者側の一次発信窓口である。

JPCERTコーディネーションセンター(JPCERT/CC) 公式サイト(外部)

国内のサイバーインシデント調整・脆弱性ハンドリングを担う一般社団法人で、本件の公開告知元のひとつである。

JVN(Japan Vulnerability Notes)(外部)

JPCERT/CCとIPAが共同運営する、日本国内向け脆弱性情報ポータルだ。本件の一次情報JVN#35567473もここで公開された。

情報処理推進機構(IPA)(外部)

経済産業省所管の独立行政法人で、国内における脆弱性関連情報の届出受付窓口を担う公的機関である。

CVE Program(MITRE Corporation)(外部)

世界共通の脆弱性識別番号「CVE」を採番・公開する国際プログラムの公式ポータルである。

CWE-121: Stack-based Buffer Overflow(MITRE)(外部)

本脆弱性の分類元となるCWE-121の公式定義ページである。スタックベースBOFの構造を確認できる。

【参考記事】

JPCERT-AT-2026-0013 GUARDIANWALL MailSuiteにおけるスタックベースのバッファオーバーフローの脆弱性に関する注意喚起(外部)

JPCERT/CCが2026年5月13日に発出した注意喚起。認証なしで任意コード実行が可能な点を明示している。

【重要】GUARDIANWALL MailSuite スタックベースのバッファオーバーフロー脆弱性に関するご対応依頼(外部)

開発者キヤノンITソリューションズの公式告知。5月1日・4日の先行通知と回避策手順を記載している。

「GUARDIANWALL MailSuite」に深刻な脆弱性、修正パッチ適用を クラウド版は修正済み(Internet Watch)(外部)

2026年5月13日付の報道記事。CVSS v4.0で9.3、v3.0で9.8の評価を含む主要数値を網羅している。

「GUARDIANWALL MailSuite」に深刻な脆弱性 – すでに悪用も(Security NEXT)(外部)

2026年5月13日付の専門メディア記事。認証なしで悪用可能な点と侵害状況調査の必要性を整理している。

「GUARDIANWALL MailSuite」におけるスタックベースのバッファオーバーフローの脆弱性について(IPA)(外部)

IPAによるセキュリティアラート。影響対象バージョンとCVE-2026-32661を国内利用者向けに周知している。

CVSS v3.1 Specification Document(FIRST)(外部)

CVSS v3.1の正式仕様文書。9.0〜10.0をCritical(緊急)とする深刻度区分の根拠を確認できる。

【関連記事】

「守る側」が繰り返し狙われる理由|Trellix ソースコードリポジトリ侵害(内部)

セキュリティ製品自体が攻撃対象となる構造を掘り下げた記事。本記事の「守り手が裏口になる」論点を横断読みで深められる。

Outlook ゼロクリック脆弱性 CVE-2026-40361|メール閲覧だけで企業が侵害されるリスク(内部)

同日公開のメール領域の脆弱性記事。メールセキュリティ周辺の直近動向として併読価値が高い一本だ。

Thunderbird 150.0.1緊急アップデート公開、メモリ破損で任意コード実行の恐れ—4件の脆弱性をMozillaが修正(内部)

メールクライアント側のメモリ破損系脆弱性で任意コード実行に至る点が、本件のスタックベースBOFと技術的に近接している。

Survey MakerにXSS脆弱性(CVSSスコア6.1)|WordPressプラグイン利用者は今すぐアップデートを(内部)

日本独自の「情報セキュリティ早期警戒パートナーシップ」(IPA→JPCERT/CC→ベンダ調整→JVN公開)が機能した同種事例だ。

|WordPressプラグイン利用者は今すぐアップデートを.jpg)

EDRを「最初の標的」にする—QilinとWarlockが示すランサムウェアの新しい戦略(内部)

セキュリティを担う製品自体が攻撃の起点になる国際的傾向を補強する記事。長期的視座での読み比べに最適である。

【編集部後記】

メールセキュリティ製品は、普段はその存在を意識することの少ない「縁の下の力持ち」かと思います。けれど今回のように、守り手側の製品自体が攻撃の入口になり得るという現実は、私たちが「信頼」をどこに置くかを改めて考えさせてくれます。

みなさんの職場や取引先で使われているセキュリティ製品が、もし同じ立場に置かれたとき、どんな備えがあれば落ち着いて対応できそうでしょうか。ログの保全、連絡経路、判断する人──そうした「攻撃の前夜」に効いてくる準備について、一緒に考えていけたら嬉しいです。