メールを開いただけで、会社が侵害される——。そんな攻撃が現実になりかねない脆弱性が、Microsoftの5月Patch Tuesdayで明らかになりました。

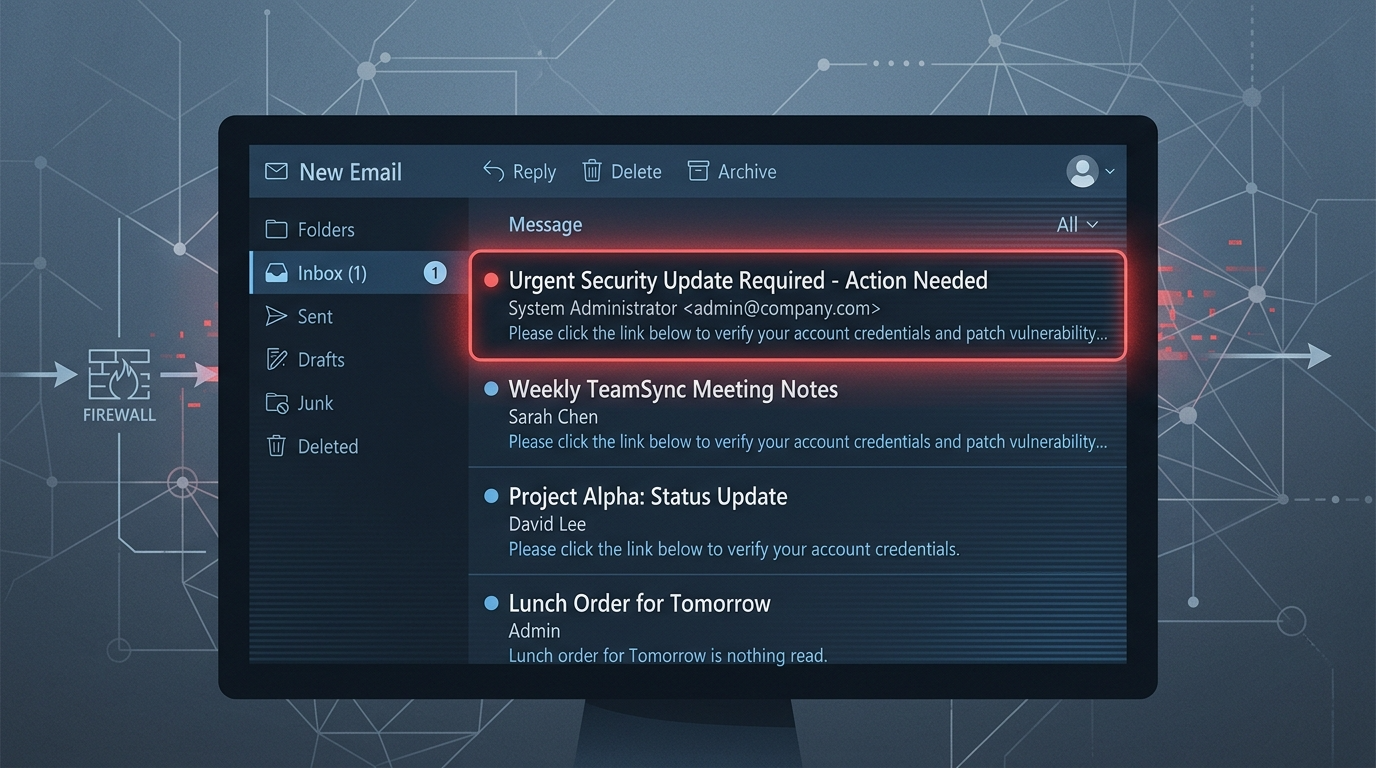

「CVE-2026-40361」と追跡されるこの欠陥は、OutlookとWordが共用するDLLに潜む「ゼロクリック」型のリモートコード実行バグです。被害者がメールを読むかプレビューした瞬間に発動し、添付ファイルのクリックすら必要としません。エンタープライズファイアウォールを素通りして受信トレイに直接届くため、一般的な境界防御は効果を持ちません。

この脆弱性を報告したセキュリティ研究者は「CEOやCFOを、メール一通だけで侵害できる」と述べ、即時パッチ適用を強く求めています。

2026年5月のPatch Tuesdayで、Microsoftは137件の脆弱性にパッチを適用した。そのなかで企業に深刻な影響をおよぼしうるのが、Outlookに関わるCVE-2026-40361だ。

Microsoftはこれを「Wordに影響するRCE脆弱性」として分類しているが、ゼロデイ検出システム「Expmon」の開発者であるHaifei Liは、OutlookとWordが共用するDLLに存在するUse-after-freeバグであると説明している。攻撃はゼロクリックで成立し、被害者がメールを読むかプレビューするだけで発動する。

Microsoftは本脆弱性にCVSSスコア8.4・「悪用される可能性が高い」の評価を付与している。Liは概念実証(PoC)を開発済みだが、完全に動作するエクスプロイトは未作成であり、ただし「脅威アクターの創造性を過小評価すべきでない」と警告する。

From: ![]() Microsoft Patches Critical Zero-Click Outlook Vulnerability Threatening Enterprises

Microsoft Patches Critical Zero-Click Outlook Vulnerability Threatening Enterprises

【編集部解説】

ゼロクリックとはなにか——「ユーザーの行動」に頼れない世界

セキュリティ教育の世界には長らく一つの前提があった。「不審なメールを開かなければ安全だ」というものだ。CVE-2026-40361はその前提を根底から崩します。

ゼロクリック脆弱性とは、被害者の操作を一切必要としない欠陥です。添付ファイルをクリックしなくていい。リンクを踏まなくていい。メールを「開く」こともほぼ不要で、プレビューペインにメールが表示された瞬間に発動します。つまりOutlookを起動して受信トレイを確認した瞬間、すでに攻撃が始まっている可能性があります。

本脆弱性の根幹にあるのは、OutlookとWordが共有するDLL内のUse-after-freeバグです。Use-after-freeとは、一度解放したメモリ領域に対して再びアクセスしてしまうプログラムの誤りで、攻撃者がそこに任意のコードを配置することでリモートコード実行(RCE)を可能にします。

なぜ Outlook は「繰り返し」狙われるのか

報告者のHaifei Liは今回の脆弱性を、自身が2015年に発見したCVE-2015-6172「BadWinmail」と比較しています。当時も「エンタープライズキラー」と呼ばれ、同じくゼロクリック・同じくメール一通で企業の経営幹部を侵害できるとされた脆弱性でした。

10年以上の時間を経て、なぜ同質の脅威が再び現れるのか。これはOutlookの設計に起因する構造的な問題です。

Outlookは長年にわたり、メール内にOLE(Object Linking and Embedding)オブジェクトやTNEF(Transport Neutral Encapsulation Format)形式のリッチコンテンツをレンダリングする機能を備えてきました。これはExchangeとの深い統合やOffice製品群との相互運用性を実現するための設計です。しかしこの「リッチなメール処理能力」こそが、攻撃面(アタックサーフェス)を広げ続ける根本原因でもあります。

加えて、Officeドキュメントには「Protected View(保護されたビュー)」というサンドボックスが適用されますが、Outlookのメール処理プロセスには同等のサンドボックスが存在しません。メールを読む行為は「安全な操作」とみなされてきたためです。その前提が今回また問われています。

今回のCVE-2026-40361はWordのRCEとして分類されていますが、WordとOutlookが共有するDLLに潜む欠陥であることが実態です。このようなコード共有は製品間の機能統合を実現する一方で、一点の欠陥が複数製品に連鎖する構造的なリスクを内包します。

企業への現実的なリスク——「送るだけ」の攻撃

Li研究者の言葉が象徴的です。「本質的に、誰でもメール一本でCEOやCFOを侵害できる」。

これが意味することを企業視点で整理すると、攻撃者に必要なのは標的のメールアドレスだけということになります。フィッシングのように巧みな文面を書く必要もない。ユーザーが罠にかかるまで待つ必要もない。メールが受信トレイに届いて相手がOutlookを開いた瞬間、ゲームオーバーになりえます。

さらに重大なのは、エンタープライズファイアウォールが役に立たないという点です。メールは企業が自ら受け取るもので、正規の経路を通って受信トレイに直接届きます。境界型セキュリティはこの攻撃ベクターに対して構造的に無力です。

企業のセキュリティ担当者がこれまで積み上げてきた防御——「不審な添付ファイルを開かない」という従業員教育、境界を守るためのファイアウォール投資——はいずれも、このクラスの脆弱性に対しては効果を発揮しません。有効な暫定対策として研究者が推奨するのは、Outlookのメール表示をプレーンテキストに強制設定することです。これにより、リッチコンテンツのレンダリングを抑制できます。ただし、この設定はメール体験を大幅に制限するため、運用上のトレードオフが生じます。

今後の焦点

Microsoftは今回の脆弱性に「悪用される可能性が高い」評価を付与しており、Li研究者はPoCの存在を公表しながらも完全動作するエクスプロイトは未作成と述べています。完全なエクスプロイト開発は容易ではないと認めつつも、「脅威アクターの創造性を過小評価すべきでない」と釘を刺しています。

BadWinmailはパッチ公開(2015年12月8日)前からゼロデイとして実際に野外で悪用されていた記録があります。CVE-2026-40361についても、同様の展開を警戒する必要があります。

「パッチを当てるだけでいいのか」——この問いに対する答えはまだ出ていません。Outlookのアーキテクチャが抱える構造的なアタックサーフェスが残る限り、次の「エンタープライズキラー」が現れるまでの時間は、また別の形でカウントダウンされ続けるからです。

【用語解説】

CVE(Common Vulnerabilities and Exposures)

ソフトウェアの脆弱性に付与される標準的な識別番号。「CVE-[年]-[番号]」の形式で世界共通に使用される。

ゼロクリック脆弱性

攻撃対象となるユーザーが何も操作しなくても発動する脆弱性。添付ファイルのクリックもリンクの踏み込みも不要で、メールの受信・プレビュー表示だけで成立する。

Use-after-free(解放後使用)

プログラムがメモリ上の領域を一度解放した後、その領域に再びアクセスしてしまうバグ。攻撃者が当該領域に悪意のあるコードを配置することでリモートコード実行につながる。

OLE(Object Linking and Embedding)

Microsoftが設計した技術。異なるアプリケーション間でオブジェクトを埋め込み・リンクできる仕組み。今回を含む複数のOutlook脆弱性の根幹となっている。

TNEF(Transport Neutral Encapsulation Format)

OutlookとExchange Serverが使用するMicrosoft独自のメール添付形式。「winmail.dat」というファイル名で送付されることが多く、OLEオブジェクトを含められる点が過去の攻撃ベクターにもなってきた。

RCE(Remote Code Execution)

遠隔からの任意コード実行。攻撃者がネットワーク越しに標的システム上で自由にコードを実行できる状態。セキュリティ上最も深刻なカテゴリの一つ。

Patch Tuesday

Microsoftが毎月第2火曜日に実施するセキュリティ更新プログラムの定例公開。企業はこのタイミングで一括してパッチ適用を計画するのが一般的。

Expmon

Haifei Li研究者が開発したゼロデイ脆弱性の自動検出システム。今回のCVE-2026-40361を発見・報告した際のツール。

【参考リンク】

Microsoft Security Response Center — CVE-2026-40361(外部)

公式のパッチ情報。影響バージョン・緩和策を確認できる。

Microsoft サポート — Outlookをプレーンテキストで読む設定(外部)

暫定対策として推奨されるOutlookの設定変更手順(日本語公式ドキュメント)。

JPCERT/CC 注意喚起(外部)

日本国内向けの脆弱性・インシデント速報。本脆弱性に関する国内向けアナウンスをここで確認。

IPA 重要なセキュリティ情報(外部)

IPAによる国内企業向け脆弱性警告。Patch Tuesday後の国内向け整理として参照。

【参考記事】

BadWinmail Outlook Flaw Puts Enterprises at Risk — SecurityWeek(外部)

2015年のBadWinmail(CVE-2015-6172)の詳細報道。今回の脆弱性との比較のための必読記事。

The Obvious, the Normal, and the Advanced: A Comprehensive Analysis of Outlook Attack Vectors — Check Point Research(外部)

Haifei Li自身によるOutlookアタックサーフェスの包括的分析(2023年)。構造的背景の理解に最も詳細な一次資料。

BadWinmail: the really bad Outlook flaw — Kaspersky Blog(外部)

OLEとTNEFの仕組み、Outlookのサンドボックス不在の問題点をわかりやすく整理。

Use Traps to Protect Against BadWinmail, CVE-2015-6172 — Palo Alto Networks(外部)

「ユーザーが安全と感じる操作を標的にする」攻撃の本質に関する考察を含む。

【関連記事】

Microsoft脆弱性、「低リスク」評価からわずか8日で実攻撃に悪用される衝撃

Microsoftの悪用可能性評価と現実のリスクのギャップを示した事例。今回のCVE-2026-40361も「exploitation more likely」評価だが、実際の悪用との時間差が焦点になる。

警告:Microsoft Exchangeに深刻な脆弱性、即時対策を!

OutlookとExchange Server連携環境への攻撃ベクター。今回の脆弱性と共通する企業リスクの文脈を持つ。

【編集部後記】

「メールを開かなければ安全」という常識が、また一つ崩れました。

ただ、ここで立ち止まって考えたいのは、これがMicrosoftだけの問題かという点です。私たちが便利さのために受け入れてきたリッチなメール体験——HTMLメール、埋め込みコンテンツ、Officeドキュメントのプレビュー——は、そのすべてが「処理する」ということを前提としています。処理が起きる場所には、必ずバグが潜りうる。

10年前にBadWinmailが「エンタープライズキラー」と呼ばれ、今また同質の脅威が現れた。この繰り返しのなかに、私たちはどんな問いを持つべきでしょうか。パッチの速度を上げることと、設計の根本を問い直すことの間で、どこに力を入れるべきか——まだ答えは出ていません。