「攻撃者がフロンティアAIを手に入れるまで、防御側に残された時間はわずか3〜5か月」──サイバーセキュリティ業界の巨人Palo Alto Networksが、2026年5月14日に異例の宣言とともに、26件ものCVEを一斉開示しました。通常の月間ペースは5件未満。今月だけで5倍以上に跳ね上がった脆弱性発見は、Claude MythosやGPT-5.5-CyberといったフロンティアAIが、同社自身の130以上の製品を読み解いた成果です。AIがコードを「攻撃者の視点」で解析する時代、私たちが日常的に使うソフトウェアの足元で、いま何が起きているのでしょうか。

Palo Alto Networksは2026年5月14日、5月の「Patch Wednesday」セキュリティアドバイザリーを公開した。

同社は2026年4月7日よりProject GlasswingのローンチパートナーとしてAnthropicのClaude Mythosのテストを開始し、その後Trusted Access for Cyberプログラムの一環としてClaude あOpus 4.7、OpenAIのGPT-5.5-Cyberのテストを継続している。

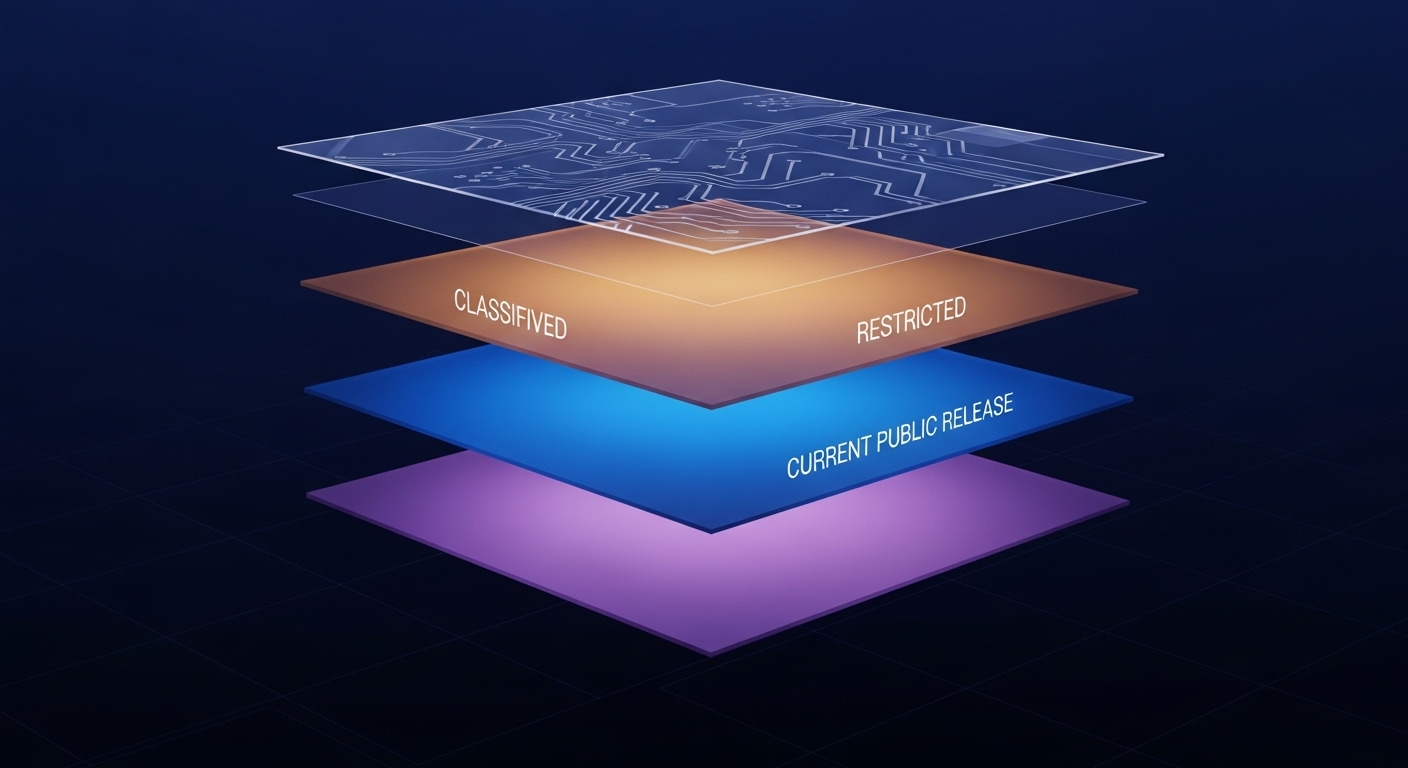

今回のアドバイザリーでは、3つのプラットフォームにわたる130以上の製品を対象とした初回スキャンの結果、26件のCVE(75件の問題)が開示された。通常の月間ボリュームは5件未満のCVEであり、CyberArkの脆弱性は含まれない。実環境で悪用されているものはない。SaaS提供製品の重要な脆弱性はすべてパッチ適用済みで、顧客運用製品もパッチが提供可能となっている。

同社は組織がAI駆動型エクスプロイトに対応するための猶予を3〜5か月と推定し、Unit 42 Frontier AI Defenseサービスを提供している。

From: ![]() Defender’s Guide to the Frontier AI Impact on Cybersecurity: May 2026 Update

Defender’s Guide to the Frontier AI Impact on Cybersecurity: May 2026 Update

【編集部解説】

Palo Alto Networksが2026年5月14日に公開した今回のアップデートは、4月7日に始まった「Project Glasswing」第一報の延長線上にある報告です。前回が「フロンティアAIモデルは異常なほど脆弱性発見に長けている」という発見の宣言だったとすれば、今回はその能力を自社製品130以上に当てた実証結果、いわば「証拠の提示」と位置づけることができます。

注目すべきは、この記事が単なる脆弱性開示にとどまらず、防御側全体への警告として設計されている点です。同社は通常月5件未満のCVE開示が常態だったところ、今月は26件に跳ね上がったわけですが、これを「成果の誇示」ではなく「これが新常態になる」という前置きとして示しています。Axiosの取材に対し、同社のチーフプロダクトオフィサーであるリー・クラリッチ氏は、複数の低中度の脆弱性を連鎖させて成立する攻撃経路(エクスプロイトチェーン)を、AIが現実に発見し始めた点を強調しています。

Project Glasswingの全体像も補足しておく必要があります。Anthropicが立ち上げたこの構想には、Amazon Web Services、Anthropic、Apple、Broadcom、Cisco、CrowdStrike、Google、JPMorganChase、Linux Foundation、Microsoft、NVIDIA、そしてPalo Alto Networksの12社がローンチパートナーとして参加。Anthropicはモデル利用クレジットとして最大1億ドル、オープンソース・セキュリティ団体への寄付として合計400万ドル(Linux Foundationを経由したAlpha-OmegaおよびOpenSSFへ250万ドル、Apache Software Foundationへ150万ドル)を拠出しています。Claude Mythos Previewの料金は入力100万トークンあたり25ドル、出力100万トークンあたり125ドルと公表されています。

技術的なポイントとして、フロンティアAIモデルは「単独の脆弱性を見つける」段階を超え、「複数の弱点を組み合わせて重大な攻撃経路を組み立てる」段階に進んだ点を見落とせません。これは静的解析ツールが20年以上前から検出してきた個別バグの発見とは性質が異なります。コードを意味的に理解し、攻撃者の視点でつなぎ直す能力こそが、本質的な飛躍です。

一方で、この発表に対する冷静な検証も出始めています。セキュリティ研究者の中には、今回開示された26件のうち重大度「Critical」はゼロ、「High」は3件にとどまり、内容も認証済み管理者権限を必要とするものなど、従来型の静的解析ツールでも発見可能な類型ではないかと指摘する声があります。事実、過去にPalo Alto Networks製品で実環境での悪用が観測されたゼロデイ(例:5月13日に同社が別途パッチを公開したCVE-2026-0300)は、AIスキャンの成果としてではなく、攻撃者による実環境の侵害を契機に発見されたものであり、今回の26件には含まれていません。読者の皆さんには、AIによる発見能力の革新性と、マーケティング上の演出を分けて受け取っていただきたい局面です。

それでも、構造的な変化が起きているという認識は揺らがないと考えます。Microsoftが社内開発した「MDASH」は、100以上の専門AIエージェントを複数のフロンティアモデルおよび蒸留モデル横断で連携させ、準備・スキャン・検証・重複排除・実証構築という多段階パイプラインを構成。今月のPatch Tuesdayで16件の脆弱性発見に寄与したと報告されています。AIによる脆弱性発見が「特定ベンダーの特殊事例」ではなく、業界標準のワークフローへ移行しつつある証左です。

日本のテクノロジー業界にとっての含意は深刻かつ具体的です。Palo Alto Networksが提示した「3〜5か月」という猶予期間は、日本企業の意思決定スピードを基準にすれば、極めて短い時間軸と言わざるを得ません。とりわけ、自社開発コードを抱える事業会社、SaaSベンダー、そしてOSSに依存するすべての組織が、近い将来「AIが見つけた未パッチの脆弱性が、攻撃者AIによって悪用される」非対称な状況に置かれる可能性があります。

ポジティブな側面にも目を向けるべきです。Anthropic自身が公表しているように、Claude Mythos Previewはこれまでに主要OS・主要Webブラウザを含む重要インフラで数千件のゼロデイを発見し、すでに修正されています。中には何年、場合によっては数十年も発見されなかった脆弱性も含まれていました。AIが「攻撃者より早く防御側の手に」回るシナリオが現実化すれば、人類が長年抱えてきたソフトウェアの脆さそのものを底上げできる可能性があります。

規制と政策の観点では、Anthropicが厳格なアクセス管理(約40社+ローンチパートナー12社への限定提供)を採用した判断が、AIガバナンス議論の試金石になっています。「能力を持ちながら一般公開しない」という抑制的なリリース戦略は、生成AIの安全性議論において新しい先例です。一方で、中国製モデルやオープンソースモデルが同等の能力に到達した場合、この抑制は無効化します。前回の同シリーズ記事でPalo Alto Networks自身が指摘した通り、「ガードレールは封じ込めではない」のです。

長期的には、ソフトウェア開発のあり方そのものが変質していくでしょう。今回の記事で示された「セキュア・バイ・デザインの未来」は、AIによる脆弱性スキャンを開発ライフサイクルの当初から組み込む世界を意味します。コーディング、コードレビュー、ペネトレーションテスト、パッチ生成——これらの工程すべてにAIが介在することで、リリース後に脆弱性を発見・修正するという従来モデルは、徐々に「リリース前に潰し切る」モデルへと書き換えられていくはずです。

innovaTopiaの視点から強調しておきたいのは、これは「AIがサイバー攻撃を激化させる物語」ではなく、「人類とAIがソフトウェアの安全性をめぐって再交渉を始める物語」だということです。脅威の側面だけを強調すれば不安を煽るだけですが、防御側が同じテクノロジーで武装できる時代に入った——その両面性こそが、Tech for Human Evolutionの文脈で見るべき本質ではないでしょうか。

【用語解説】

フロンティアAIモデル

最先端の能力を持つ大規模AIモデルの総称。一般的なAIアシスタント機能を超え、自律的なコード解析や複雑なタスクの遂行が可能なレベルに到達したモデルを指す。

Project Glasswing

Anthropicが2026年4月に立ち上げた、フロンティアAIを防御目的で活用するためのコンソーシアム型プロジェクト。重要インフラやソフトウェアの保護を目的とし、Claude Mythos Previewへの限定アクセスを参加組織に提供する。

Trusted Access for Cyber プログラム

OpenAIがサイバーセキュリティ分野の信頼できる組織に対し、自社の最新フロンティアモデルへの早期アクセスを提供する取り組み。

Patch Wednesday(パッチ・ウェンズデー)

Palo Alto Networksが月次で実施している脆弱性開示・修正のリリースサイクル。Microsoftの「Patch Tuesday」になぞらえた呼称。

CVE(Common Vulnerabilities and Exposures)

公開された情報セキュリティの脆弱性に一意の識別番号を付与する国際的な共通基準。

ゼロデイ脆弱性

ソフトウェア開発者にまだ知られていない、修正パッチが存在しない段階の脆弱性。

エクスプロイト

脆弱性を実際の攻撃へと変換する技術またはコード。

脆弱性チェイニング(Vulnerability Chaining)

単独では深刻度の低い複数の脆弱性を組み合わせ、重大な攻撃経路へと発展させる技法。

SaaS(Software as a Service)

インターネット経由でソフトウェアを提供する形態。本記事では、ベンダー側で運用される製品を指す。

アタックサーフェス管理(Attack Surface Management)

組織が外部からアクセス可能な資産や経路を継続的に把握・管理し、攻撃面を縮小するセキュリティ運用領域。

XDR(Extended Detection and Response)

エンドポイント・ネットワーク・クラウドなど複数領域のテレメトリを統合し、検知・対応を行うセキュリティ製品カテゴリ。

SOC(Security Operations Center)

組織内でセキュリティ監視・インシデント対応を担う専門部門または機能。

MTTD / MTTR

MTTDは平均検知時間(Mean Time To Detect)、MTTRは平均対応時間(Mean Time To Respond)の略。セキュリティ運用の効率を測る代表的な指標。

バイブ・コーディング(Vibe Coding)

自然言語で意図や雰囲気をAIに伝え、コードを生成させる新しい開発スタイル。

エージェンティック・エンドポイント・セキュリティ

AIエージェントが自律的にエンドポイントの保護・調査・対応を行うセキュリティ概念。

仮想パッチング(Virtual Patching)

本来のパッチを適用する前段階で、ネットワーク機器やセキュリティ製品側の防御ルールで脆弱性悪用を遮断する手法。

ゼロトラスト

「何も信頼しない」前提で、すべての通信・ユーザー・デバイスを継続的に検証するセキュリティアーキテクチャ。

セキュア・バイ・デザイン

ソフトウェアの設計段階から安全性を組み込むという開発思想。

MDASH(Microsoft)

Microsoftが社内で運用するAIエージェント連携型の脆弱性発見パイプライン。100以上の専門エージェントが複数モデル横断で動作し、準備・スキャン・検証・重複排除・実証構築の各段階を経て脆弱性発見の精度を高める。

蒸留モデル(Distilled Model)

大規模モデルの能力を、より小型かつ高速に動作するモデルへ移し替える「知識蒸留」によって生成されたAIモデル。

Alpha-Omega / OpenSSF

いずれもLinux Foundation傘下のオープンソース・セキュリティ強化プロジェクト。Alpha-Omegaは重要OSSのセキュリティ強化、OpenSSF(Open Source Security Foundation)は業界横断のOSSセキュリティ標準化を推進する。

Apache Software Foundation

広く使われているOSSプロジェクト群を管理する非営利団体。

フォワード・ルッキング・ステートメント(将来見通しに関する記述)

米国上場企業の開示文書で用いられる、将来の業績や見通しに関する記述。法的な免責文言として添えられる。

【参考リンク】

Palo Alto Networks 公式サイト(外部)

世界有数のサイバーセキュリティ企業で、ネットワーク・クラウド・SOC運用領域のAIネイティブ統合プラットフォームを提供する。

Palo Alto Networks Security Advisories(外部)

同社製品の脆弱性情報を一元的に開示する公式アドバイザリーサイトで、月次の更新が行われている。

Unit 42(Palo Alto Networks)(外部)

同社の脅威インテリジェンスおよびインシデントレスポンス部門の公式サイト。

Anthropic 公式サイト(外部)

AIの安全性研究を重視するAI企業で、Claudeシリーズを開発している。

Project Glasswing(Anthropic)(外部)

重要インフラのソフトウェアをAI時代に向けて保護するための、Anthropic主導の業界連携プロジェクト紹介ページ。

OpenAI 公式サイト(外部)

ChatGPTやGPTシリーズを開発するAI企業で、サイバーセキュリティ特化型のフロンティアモデルも展開している。

Linux Foundation(外部)

オープンソースエコシステムを支える国際的な非営利団体で、Project Glasswingのパートナーとして参画している。

OpenSSF(Open Source Security Foundation)(外部)

Linux Foundation傘下のOSSセキュリティ強化を推進する業界横断的な団体。

Apache Software Foundation(外部)

オープンソースソフトウェアプロジェクトを多数管理する米国の非営利団体。

CyberArk(外部)

特権アクセス管理(PAM)領域の大手企業で、Palo Alto Networksが買収した。

【関連記事】

Anthropic「Claude Mythos Preview」限定公開|数十年物の脆弱性を自律発見、史上最強AIをなぜ一般に公開しないのか

Project GlasswingとClaude Mythos Previewの発足経緯を解説した本シリーズの起点記事。今回のPalo Alto Networks発表の背景文脈を最初に押さえるならまずこちら。

「防御側優位」は成り立つか──AnthropicのProject GlasswingとAIサイバー能力の構造

Project Glasswingの「盾と矛」のパラドックスを構造的に分析した記事。今回のPalo Alto Networks発表の意義を批判的にも捉えるための補助線になる。

Firefox × Claude Mythos、271件の脆弱性を一掃——AIが「守り手」になる時代が来た

MozillaのFirefoxでClaude Mythos Previewが271件の脆弱性を発見・修正した事例を解説。Palo Alto Networksの130製品75脆弱性発見と対をなす好例。

Anthropic「Claude Mythos Preview」が金融規制を動かす│英米カナダ3カ国が同時対応

Project Glasswingの発表が技術領域を超え、米英カナダの金融規制当局を同時に動かした経緯を取材した記事。本件の社会的インパクトの広がりを理解できる。

Claude Mythosが揺らす日本の金融インフラ|FSA・日銀・三大メガバンクが緊急対策に動いた理由

片山金融担当相・日銀・三大メガバンク・JPXによる「日本版プロジェクト・グラスウィング」発足の経緯を取材。日本の読者にとっての具体的な意味を読み解ける。

GPT‑5.4‑Cyber登場—OpenAIがサイバー防衛AIを認証制で防衛者に段階開放へ

OpenAIのTrusted Access for Cyberプログラムを解説した記事。今回の記事で言及されたGPT-5.5-Cyberの前世代モデルの位置づけを理解できる。

Claude Opus 4.7登場|「Mythosの体験版?」サイバーセキュリティ対応モデルの性能とは

今回のPalo Alto Networks記事でテスト対象モデルとして登場したClaude Opus 4.7の詳細解説。Mythosとの能力関係や価格設定にも触れている。

Anthropic「Mythos」の正体—ゼロデイマシンの実力は誇大広告だったのか?

Mythosの能力主張に対する独立研究者・専門家による検証を整理した批判的記事。今回のPalo Alto Networks発表を冷静に評価する視点を補完する。

Claude Mythos Preview×IMF警告:AIサイバー攻撃が金融システムを揺らす日

IMFがAIサイバー脅威を金融システムの構造的リスクとして指摘した論考を扱った記事。マクロ視点でのリスクを把握できる。

GPT-5.5、英国AISIサイバー評価で最強候補に─Mythosに続き32ステップ攻撃を完遂

英国AI Security InstituteによるGPT-5.5の評価結果と、その政策・産業へのインパクトを解説。「脆弱性発見のコモディティ化」という未来予想を共有している。

【参考記事】

Microsoft, Palo Alto Networks Find Many Vulnerabilities by Using AI on Their Own Code(SecurityWeek)(外部)

Palo Alto Networksが26件のアドバイザリー・75件の脆弱性を一斉開示し、MicrosoftのMDASHが16件を発見した経緯を詳述している。

Palo Alto Networks says Mythos, GPT-5.5 found 85 bugs in weeks(Axios)(外部)

攻撃者にフロンティアAI能力が広がるまでの猶予を「3〜5か月」と推定する同社の見立てを軸にした報道記事。

Project Glasswing: Securing critical software for the AI era(Anthropic公式)(外部)

Project Glasswingの一次情報。Claude Mythos Previewが主要OS・主要ブラウザで数千件のゼロデイを発見した実績を公表している。

Introducing Project Glasswing: Giving Maintainers Advanced AI to Secure the World’s Code(Linux Foundation)(外部)

Anthropicによる400万ドル寄付の内訳とOSSメンテナー支援の意義をジム・ゼムリン氏が解説している。

Project Glasswing(Anthropic製品ページ)(外部)

Claude Mythos Previewの料金体系と複数クラウド経由の提供方式を明示する公式ページ。

Anthropic’s Claude Mythos and What it Means for Security(ArmorCode)(外部)

類似能力が6〜18か月以内に他研究機関へ拡散すると見立てる業界視点の解説記事。

Palo Alto Defender’s Guide Refutes Mythos Claim(flyingpenguin)(外部)

Palo Alto Networks自身のアドバイザリーCSVと突き合わせ、発表内容を批判的に検証する記事。

【編集部後記】

フロンティアAIが攻撃側と防御側の両方を加速させていく時代、私たちのソフトウェア環境はどう変わっていくのでしょうか。みなさんが日常的に使っているOSやブラウザにも、長年眠っていた脆弱性が次々と見つかっている最中です。「攻撃者が手に入れる前に、防御側が直す」という3〜5か月の時間軸を、自分の仕事や暮らしに当てはめると、どんな備えが必要に感じられるでしょうか。AIの安全性をめぐる議論を、ぜひ「自分ごと」として一緒に考えていけたら嬉しいです。